THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT THÁNG 03 – 2026

Hàng tháng, NCS sẽ tổng hợp các thông tin bảo mật về APT, Malware, CVEs

Trong tháng 03/2026, đội ngũ NCS ghi nhận các chiến dịch tấn công APT đáng chú ý sau:

| STT | Tên chiến dịch | Mô tả |

| 1 | Chiến dịch phát tán mã độc LuaJIT tới từ tác nhân tại Việt Nam | – Khu vực: Toàn cầu.

– Mục tiêu: Đánh cắp thông tin. – Công cụ/cách thức tấn công: kho lưu trữ chứa một tệp ZIP với tên giả định và một file README do AI tạo, trong đó có các liên kết Document và Support dẫn đến việc tải xuống một tệp ZIP tương tự. Tác nhân tấn công còn hướng dẫn người dùng bật Chrome Developer Mode và tải thư mục đã được giải nén dưới dạng một unpacked extension. |

| 2 | Chiến dịch phishing thông qua tài khoản giả mạo tới từ tác nhân tại Việt Nam | – Mục tiêu: Cung cấp dịch vụ tạo tài khoản giả nhằm phục vụ cho các hoạt động lừa đảo.

– Công cụ/cách thức tấn công: Nhóm tấn công sử dụng script để thực hiện hàng loạt đăng ký “puppet” trên các dịch vụ của nạn nhân, kích hoạt tin nhắn SMS tới các số dịch vụ tính phí cao, sau đó kiếm tiền từ các khoản phí viễn thông. |

| 3 | Chiến dịch gián điệp mạng nhắm vào các tổ chức chính phủ trên toàn cầu | – Khu vực: châu Á, châu Phi và châu Mỹ, trong đó có Việt Nam.

– Mục tiêu: nhắm vào các chính phủ quốc tế và các tổ chức viễn thông toàn cầu. – Công cụ/cách thức tấn công: Giai đoạn ban đầu, nhóm tấn công giành quyền truy cập vào hệ thống. Sau khi truy cập thành công, nhóm tấn công tải tệp tin độc hại và thực thi dưới quyền root. Sau đó, SoftEther VPN Bridge được triển khai để thiết lập kết nối mã hóa ra tới địa chỉ IP bên ngoài. Nhóm tấn công thực hiện triển khai backdoor GRIDTIDE |

| 4 | Chiến dịch gián điệp mạng nhắm mục tiêu vào chính phủ và các doanh nghiệp trọng yếu tại Đông Nam Á | – Khu vực: Nam Á, Đông Á và Đông Nam Á.

– Mục tiêu: Nhắm vào các tổ chức có giá trị cao. – Lĩnh vực: Hàng không, năng lượng, chính phủ, dược phẩm, công nghệ và viễn thông. – Công cụ/cách thức tấn công: Giai đoạn ban đầu, nhóm tấn công triển khai và sử dụng nhiều webshell khác nhau để truy cập vào mạng nội bộ của tổ chức. Sau khi có được quyền truy cập ban đầu, nhóm tấn công sử dụng các webshell trên để di chuyển ngang đến các máy chủ để đánh cắp các tệp của máy chủ web IIS. |

| 5 | Chiến dịch tấn công gián điệp nhắm vào các tổ chức quân sự tại Đông Nam Á | – Khu vực: Đông Nam Á

– Mục tiêu: Tấn công nhắm vào các tổ chức quân sự. – Công cụ/cách thức tấn công: Thực thi các tập lệnh PowerShell độc hại trong hệ thống, các tập lệnh này được nhóm tấn công tạo persistence. Sau khi xâm nhập vào hệ thống, nhóm tấn công thực hiện triển khai các công cụ khai thác. Cuối cùng, nhóm tấn công thực hiện truy xuất thông tin xác thực. |

| 6 | Chiến dịch tấn công nhắm mục tiêu vào các tổ chức liên kết Mỹ tại khu vực Đông Nam Á | – Khu vực: Đông Nam Á trong đó có Việt Nam

– Mục tiêu: Nhắm mục tiêu vào các tổ chức có liên kết với Mỹ. – Công cụ/cách thức tấn công: Các nhóm tấn công mạng gồm nhiều APT với mục tiêu khác nhau APT34 (OilRig) tập trung vào năng lượng, viễn thông và chính phủ; APT35 (Charming Kitten) sử dụng spear-phishing qua hàng chục tên miền giả mạo; APT33 (Elfin) thực hiện gián điệp chuỗi cung ứng; APT42 ứng dụng AI để tự động hóa trinh sát và lập kế hoạch tấn công; trong khi Handala giả mạo thương hiệu để phát tán mã độc, CyberAv3ngers nhắm vào hệ thống OT/SCADA, và INDOHAXSEC thực hiện các cuộc tấn công DDoS và ransomware trong khu vực. |

| 7 | Chiến dịch tấn công nhắm vào các tổ chức chính phủ tại khu vực Đông Nam Á. | – Khu vực: Đông Nam Á và trên khắp châu Âu.

– Mục tiêu: Nhắm vào các tổ chức chỉnh phủ. – Công cụ/cách thức tấn công: Giai đoạn ban đầu, nhóm tấn công giành được quyền truy cập bước đầu vào hệ thống thông qua khai thác hoặc lừa đảo. Sau khi giành được bước truy cập ban đầu vào hệ thống, nhóm tấn công sử dụng nhiều Obfuscated Loaders như MonikerLoader hay BamboLoader để giải mã và đưa payload vào trong memory, chiếm quyền điều khiển các dịch vụ Windows hợp pháp để tạo persistence và tránh bị phát hiện. |

Thông tin chi tiết các chiến dịch:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán mã độc LuaJIT thông qua Github tới từ tác nhân tại Việt Nam với hơn 600 file ZIP độc hại được phân bố trên 47 tài khoản Github, trong đó có ít nhất 25 tài khoản vẫn còn đang hoạt động.

Mỗi kho lưu trữ chứa một tệp ZIP với tên giả định và một file README do AI tạo, trong đó có các liên kết Document và Support dẫn đến việc tải xuống một tệp ZIP tương tự. Tác nhân tấn công còn hướng dẫn người dùng bật Chrome Developer Mode và tải thư mục đã được giải nén dưới dạng một unpacked extension. Một số repo còn dẫn tới video YouTube có tiêu đề ‘How to install unpacked extensions in Chrome’ (kênh Eassy Access Tech), hướng dẫn cách cài đặt extension unpacked – thực chất là tải file độc hại.

Ngoài ra, tác nhân tấn công còn tạo một số repo để làm mồi nhử nạn nhân như:

Payload ZIP nằm trong một thư mục duy nhất với tên được tự động tạo – thường là một từ tiếng Anh hoặc thuật ngữ kỹ thuật, ví dụ như:

altisonous / amidofluorid / archfire / arthragra / cadetcy / circumcone / clackety / conferee / coronate / cruck / decrepitation / doddart / elegit / exclusivist / febricula / fieldworker / gastrodidymus / Guarrau / gudewife / hangworthy / harmonically / Helenus / heteropod / histometabasis / Iliadic / innkeeper / invenient / isocheim / jogglety / josh / larker / mesomorphy / nonnucleated / opisthophagic / pastoralness / Pelodytes / Phlegethontal / pteroclomorphic / Rajput / rectifiable / sketchiness / squashy / syrtic / tertiarian / textbookless / unjuvenile / ustorious.

Trong các repo của chiến dịch, một bộ Node.js automation toolkit được viết bằng tiếng Việt cho thấy quá trình phân phối của mã độc như sau:

Các tệp payload trong các repo mồi nhử khi giải nén đều giống hệt nhau, cho ra cùng giá trị SHA256 đối với file thực thi, DLL, Lua payload và launcher.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

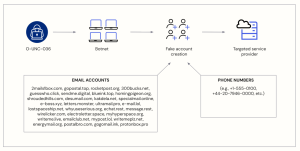

NCS Threat Intelligence theo dõi và ghi nhận một bài đăng trên không gian mạng mô tả về một nhóm tội phạm mạng tại Việt Nam, cung cấp dịch vụ tạo tài khoản giả nhằm phục vụ cho các hoạt động lừa đảo tài chính, spam và làm suy giảm uy tín của các nền tảng trực tuyến.

Nhóm tấn công sử dụng script để thực hiện hàng loạt đăng ký “puppet” trên các dịch vụ của nạn nhân, kích hoạt tin nhắn SMS tới các số dịch vụ tính phí cao, sau đó kiếm tiền từ các khoản phí viễn thông.

Cuối năm 2025, một cuộc tấn công “gian lận chia sẻ doanh thu quốc tế – IRSF” đã được phát hiện, trong đó có liên kết từ nhóm tấn công tới hàng chục trang web “cybercrime-as-a-service” (CaaS) được lưu trữ tại Việt Nam.

Các trang web này bán các tài khoản bị chiếm đoạt hoặc được tạo tự động, cùng với hạ tầng tự động hóa và công cụ giúp kẻ tấn công né tránh việc bị phát hiện.

Các tài khoản giả mạo được tạo dưới sự hỗ trợ của botnet

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

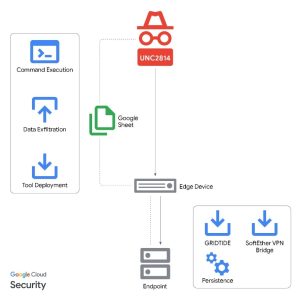

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công mạng nhắm mục tiêu vào các chính phủ quốc tế và các tổ chức viễn thông toàn cầu trên khắp châu Á, châu Phi và châu Mỹ, trong đó có Việt Nam.

Các khu vực bị ảnh hưởng bởi chiến dịch

Chuỗi tấn công

Giai đoạn ban đầu, nhóm tấn công giành quyền truy cập vào hệ thống thông qua khai thác và xâm nhập vào máy chủ web và các hệ thống Edge.

Chuỗi tấn công của chiến dịch

Sau khi truy cập thành công, nhóm tấn công tải tệp tin độc hại vào /var/tmp/xapt (giả mạo Debian apt tool) và thực thi dưới quyền root. Nhóm tấn công thực hiện tạo system service /etc/systemd/system/xapt.service đồng thời chạy nohup ./xapt để duy trì backdoor sau khi phiên đóng.

Sau đó, SoftEther VPN Bridge được triển khai để thiết lập kết nối mã hóa ra tới địa chỉ IP bên ngoài.

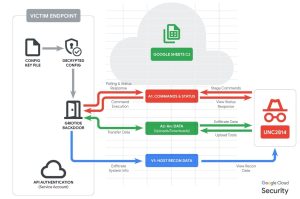

Nhóm tấn công thực hiện triển khai backdoor GRIDTIDE – một mã độc có khả năng thực thi shell command tùy ý, donwload, upload file và sử dụng Google Sheets như một nền tảng CnC – lên một endpoint chứa dữ liệu định danh cá nhân bao gồm:

Ngoài ra GRIDTIDE cũng sẽ tiến hành thu thập các thông tin liên quan của hệ thống bị xâm nhập, sau đó mã hóa và lưu vào ô V1 trên Google Sheet, các dữ liệu được thu thập bao gồm:

Luồng thực thi của mã độc GRIDTIDE

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công quy mô lớn, nhắm mục tiêu vào các tổ chức có giá trị cao trên khắp Nam Á, Đông Á và Đông Nam Á, tập trung vào các lĩnh vực quan trọng như hàng không, năng lượng, chính phủ, dược phẩm, công nghệ và viễn thông.

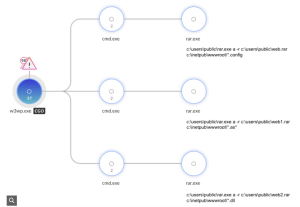

Chuỗi tấn công

Giai đoạn ban đầu, nhóm tấn công triển khai và sử dụng nhiều webshell khác nhau để truy cập vào mạng nội bộ của tổ chức, các webshell được sử dụng bao gồm GodZilla và một biến thể của AntSword, được viết bằng sự kết hợp giữa tiếng Anh và tiếng Trung.

Sau khi có được quyền truy cập ban đầu, nhóm tấn công sử dụng các webshell trên để di chuyển ngang đến các máy chủ trong mạng nội bộ và máy chủ SQL. Nhóm tấn công thực hiện đánh cắp các tệp “web.config, .aspx, .asmx, .asax, .json, .dll” từ thư mục C:\inetpub\wwwroot của máy chủ web IIS. Các thông tin bị đánh cắp sẽ được dùng để trích xuất thông tin đăng nhập, nhằm mục đích di chuyển ngang hoặc phát hiện các lỗ hổng trong mã nguồn của trang web.

Các tệp bị đánh cắp được lưu trữ bằng rar

Sau khi di chuyển qua các máy chủ khác trong mạng nội bộ, nhóm tấn công còn thực hiện đánh cắp các tệp:

Ngoài ra, nhóm tấn công còn sử dụng một số công cụ khác để phục vụ cho quá trình khai thác:

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công nhắm vào các tổ chức quân sự tại khu vực Đông Nam Á, hoạt động sớm nhất được phát hiện từ năm 2020.

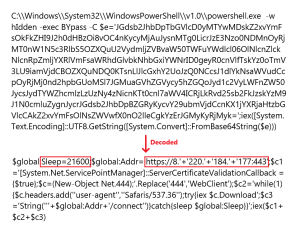

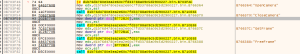

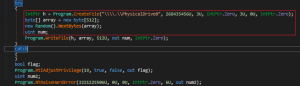

Cuộc tấn công được phát hiện khi các tập lệnh PowerShell độc hại được thực thi trong hệ thống, các tập lệnh này được nhóm tấn công tạo persistence để sleep trong 6 tiếng (21.600 giây) sau đó tạo kết nối tới một trong bốn máy chủ CnC bao gồm:

Tập lệnh PowerShell được thực thi trên máy

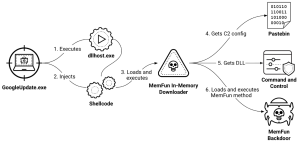

Sau khi xâm nhập vào hệ thống, nhóm tấn công thực hiện triển khai các công cụ khai thác, sử dụng VMI và các lệnh Windows .NET để triển khai phần mềm độc hại tới các endpoint, bắt đầu bằng việc phát tán backdoor AppleChris.

Chuỗi thực thi của mã độc AppleChris

Nhóm tấn công thực hiện tạo Service mới nhằm thực thi payload, đồng thời thực hiện DLL hijacking bằng việc lưu trữ một DLL độc hại trong thư mục system32 và load bằng một service shadow copy hiện có.

Ngoài ra, nhóm tấn công còn triển khai mã độc MemFun, thực thi shellcode, thiết lập kết nối với máy chủ CnC và tải xuống một DLL bổ sung.

Chuỗi thực thi của mã độc MemFun

Cuối cùng, nhóm tấn công thực hiện truy xuất thông tin xác thực thông qua công cụ Getpass, một biến thể của Mimikatz đã được tùy chỉnh. Getpass được đóng gói dưới dạng DLL và giả mạo một công cụ của Palo Alto Networks hợp pháp trong thư mục Cyvera. Getpass thực hiện trích xuất mật khẩu dạng văn bản, NTLM và dữ liệu xác thực từ Lsass.exe.

Chuỗi thực thi của Getpass

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công do các nhóm APT Iran thực hiện nhắm mục tiêu vào các tổ chức có liên kết với Mỹ tại khu vực Đông Nam Á bao gồm: Việt Nam, Singapore, Malaysia, Philippines, Indonesia.

Các nhóm tấn công bao gồm:

Ngoài ra, các nhóm tấn công khác cũng lợi dụng cơ hội này để tăng cường hoạt động gián điệp nhằm vào các tổ chức chính phủ trong khu vực Đông Nam Á, bao gồm APT41, Mustang Panda, Dark Pink, ToddyCat, Earth Kurma, trong đó Earth Kurma đã được xác nhận từng tấn công vào chính phủ Việt Nam và Philippines, sử dụng Kernel rootkits.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

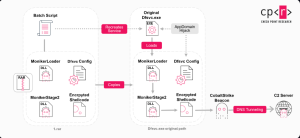

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công quy mô lớn, nhắm mục tiêu vào các tổ chức chỉnh phủ chủ yếu ở Đông Nam Á và trên khắp châu Âu bắt nguồn từ nhóm APT41.

Các quốc gia và khu vực bị ảnh hưởng

Chuỗi tấn công

Giai đoạn ban đầu, nhóm tấn công giành được quyền truy cập bước đầu vào hệ thống thông qua khai thác các máy chủ công khai hoặc thực hiện các chiến dịch lừa đảo.

Chuỗi lây nhiễm chiếm quyền điều khiển AppDomain

Sau khi giành được bước truy cập ban đầu vào hệ thống, nhóm tấn công sử dụng nhiều Obfuscated Loaders như MonikerLoader hay BamboLoader để giải mã và đưa payload vào trong memory, chiếm quyền điều khiển các dịch vụ Windows hợp pháp để tạo persistence và tránh bị phát hiện.

Cả 2 Loaders MonikerLoader và BamboLoader đều dẫn đến mục đích cuối cùng là triển khai Cobalt Strike Beacon, sử dụng các phiên bản crack để cấu hình cho DNS Tunneling, HTTP thông qua Cloudflare hoặc sử dụng SMB để giao tiếp trong các mạng bị xâm nhập.

Ngoài ra, nhóm tấn công còn triển khai các công cụ hậu khai thác đã được tùy chỉnh như:

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

Khuyến nghị:

Tháng 03/2026, đội ngũ NCS ghi nhận các phân tích đáng chú ý về mẫu mã độc sau:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công phát tán biến thể mới của mã độc RemcosRat thông qua Email Phishing hoặc khai thác các lỗ hổng web.

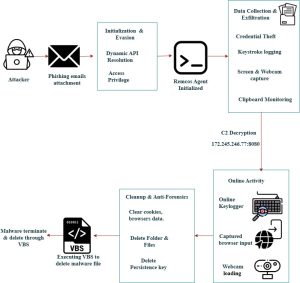

Chuỗi tấn công

Chuỗi tấn công của chiến dịch

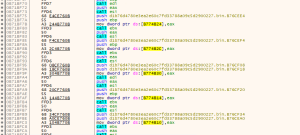

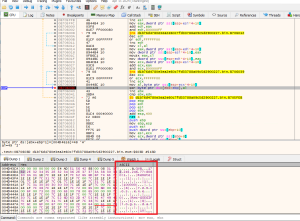

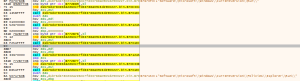

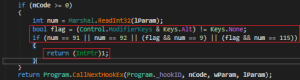

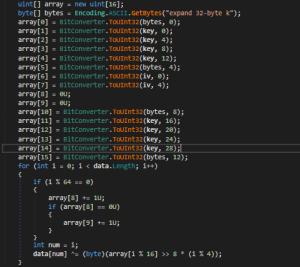

Biến thể mới của Remcos sử dụng phân giải API động để bypass các giải pháp bảo mật. API sẽ được giải mã trong thời gian chạy để tránh phân tích tĩnh, cản trở kỹ thuật reverse.

Trước khi giải mã API

Sau khi giải mã API

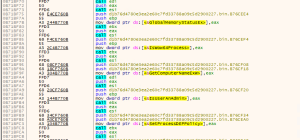

Mã độc thực hiện kiểm tra quyền truy cập hệ thống, sau đó thực hiện leo thang đặc quyền, bỏ qua các giải pháp bảo mật và tự động điều chỉnh hành vi cho phù hợp với môi trường đang lây nhiễm.

Kiểm tra Access Privilege

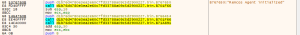

Sau đó mã độc thực hiện giải mã cấu hình (lưu trữ dưới dưới dạng mã hóa hoặc nén bên trong tệp binary), tạo persistence, load API để tránh phát hiện trước khi thiết lập kết nối với CnC của kẻ tấn công.

Bảng điều khiển của Remcos Agent

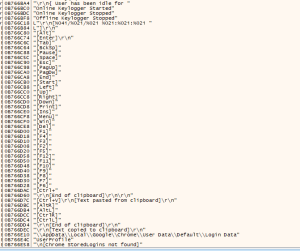

Trong biến thể mới này, Remcos thực hiện đánh cắp các thông tin đăng nhập từ trình duyệt web, thông tin xác thực được lưu trữ trong Windows Credential Manager, triển khai Keylogging, giám sát bộ nhớ tạm, và trích xuất dữ liệu về kênh CnC của kẻ tấn công theo thời gian thực.

Đặc điểm của Remcos

Remcos còn thực hiện truy xuất địa chỉ IP của máy chủ bị nhiễm, duy trì dữ liệu trong một file log trên máy nạn nhân nhằm ghi lại thông tin bị đánh cắp.

Truy xuất địa chỉ IP máy nạn nhân

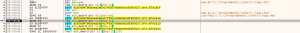

Tệp nhật ký lưu trữ trên máy

CnC của kẻ tấn công được nhúng vào một mạng byte đã được mã hóa, chỉ được giải mã trong bộ nhớ khi chạy, và sử dụng nó để gọi tới các API.

Giải mã CnC

Chức năng ghi webcam không được nhúng trực tiếp vào mã độc, khi kẻ tấn công yêu cầu truy cập, mã độc sẽ truy xuất DLL từ CnC và tải vào hệ thống.

Chức năng ghi Webcam

Đầu ra của quá trình ghi webcam được trả về tiến trình Remcos hoặc được chuyển trực tiếp tới máy chủ CnC.

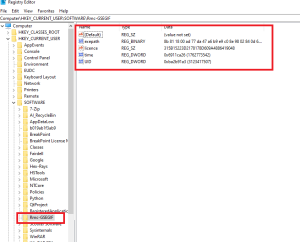

Mã độc thực hiện tạo Registry để phục vụ quá cho persistence, tự động khởi chạy sau khi người dùng đăng nhập.

Registry Rmc-GSEGIF phục vụ persistence

Sau khi hoàn thành quá trình đánh cắp thông tin của nạn nhân, Remcos thực hiện quy trình dọn dẹp, xóa dấu vết bằng cách xóa cookie của trình duyệt và dữ liệu duyệt web được lưu trữ, xóa tất cả các tệp log (nhật ký bàn phím, ảnh chụp màn hình, bản ghi âm).

Xóa cookie, dữ liệu trình duyệt

Xóa files & folders

Xóa persistence

Cuối cùng mã độc thực hiện tạo tệp update.vbs trong %TEMP% nhằm xóa các tệp gốc, terminate tiến trình độc hại.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

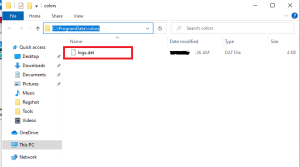

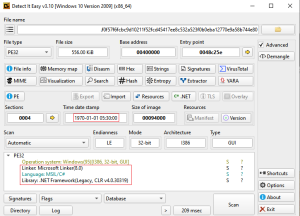

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công phát tán mã độc tống tiến GibCrypto được phát hiện lần đầu vào tháng 2 năm 2026.

Kết quả phân tích của Detect It Easy

Khi mã độc được thực thi, nó sẽ khóa hệ thống của nạn nhân và hiển thị thông báo đòi tiền chuộc, đồng thời thực hiện keylogger và chặn phím Alt, F4, phím Windows, và Tab.

Thông báo đòi tiền chuộc

Khóa tổ hợp phím

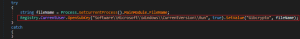

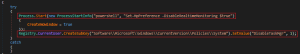

Mã độc thực hiện tạo persistence bằng cách thêm Registry key vào hệ thống, vô hiệu hóa Realtime-monitoring bằng câu lệnh PowerShell, đồng thời tắt TaskManager của người dùng.

Tạo Registry

Disable Realtime & TaskManager

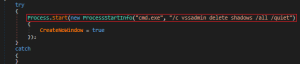

Mã độc thực hiện xóa các bản Shadow Copies, nhằm cản trở khả năng khôi phục của hệ thống.

Xóa Shadow Copy

Ngoài ra, Gibcrypto còn làm hỏng MBR, ghi đè một số tệp DLL bằng cách chèn các byte ngẫu nhiên, khiến hệ thống gặp lỗi khi khởi động lại.

Corrupt MBR & ghi đè DLL

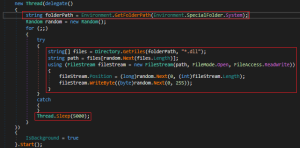

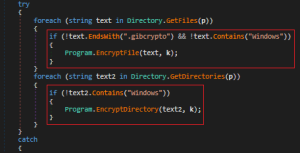

Mã độc thực hiện mã hóa đệ quy qua tất cả các folders và sub folders, kiểm tra extension xem đã có đuôi .Gibcrypto hoặc chứa từ Windows chưa để tránh mã hóa trùng lặp hoặc mã hóa các tệp Windows.

Chức năng mã hóa

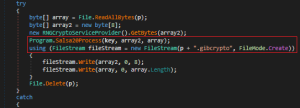

Ransomware sử dụng thuật toán Salsa20 để mã hóa, tạo ra 8 byte ngẫu nhiên cho mỗi tệp, mã hóa dữ liệu trong tệp bằng thuật toán Salsa20, ghi tệp được mã hóa trong cùng một thư mục với thư mục cũ và xóa tệp gốc.

Thuật toán mã hóa

Ngoài ra, mã độc còn cho phép kẻ tấn công đánh cắp thông tin của nạn nhân cho dù hệ thống có bị mã hóa hay không

Trình thu thập thông tin

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

Khuyến nghị:

Trong tháng 03, Microsoft đã phát hành 84 lỗ hổng bảo mật CVE mới trong Windows và các thành phần của Windows, Office và các thành phần của Office, Microsoft Edge (dựa trên Chromium), Azure, SQL Server, Hyper-V Server và Windows Resilient File System. Trong đó có 8 lỗ hổng được đánh giá mức độ Critical, 76 lỗ hổng được đánh giá là Important.

Các lỗ hổng nổi bật ghi nhận trong tháng:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Mức độ cảnh báo |

| 1 | CVE-2026-26144 | Microsoft Excel Information Disclosure Vulnerability | Tồn tại lỗ hổng cross-site scripting (XSS) do việc vô hiệu hóa đầu vào không đúng cách trong quá trình tạo trang web trong Microsoft Office Excel cho phép kẻ tấn công trái phép tiết lộ thông tin qua mạng. | Critical |

| 2 | CVE-2026-26110 | Microsoft Office Remote Code Execution Vulnerability | Tồn tại lỗ hổng do việc truy cập tài nguyên bằng loại không tương thích (‘type conclusion’) cho phép kẻ tấn công trái phép thực thi mã tùy ý trên máy cục bộ. | Critical |

| 3 | CVE-2026-26113 | Microsoft Office Remote Code Execution Vulnerability | Tồn tại lỗ hổng do việc hủy đăng ký con trỏ không đáng tin cậy trong Microsoft Office cho phép kẻ tấn công trái phép có thể thực thi mã trên máy cục bộ. | Critical |

| 4 | CVE-2026-23669 | Windows Print Spooler Remote Code Execution Vulnerability | Tồn tại lỗ hổng do lỗi Use After Free trong các thành phần Windows Print Spooler cho phép kẻ tấn công từ xa, đã được xác thực, thực thi mã tùy ý trên hệ thống bị ảnh hưởng. | Important |

| 5 | CVE-2026-23668 | Windows Graphics Component Elevation of Privilege Vulnerability | Tồn tại lỗ hổng race condition do thực thi đồng thời sử dụng tài nguyên chung nhưng đồng bộ hóa không đúng cách trong Microsoft Graphics Component cho phép kẻ tấn công đã được xác thực leo thang đặc quyền trên hệ thống bị ảnh hưởng. | Important |

Khuyến nghị:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Sản phẩm | Mức độ cảnh báo |

| 1 | CVE-2026-20127 | Cisco Catalyst SD-WAN Controller Authentication Bypass Vulnerability | Tồn tại lỗ hổng do cơ chế xác thực peering trên Cisco Catalyst SD-WAN Controller và Cisco Catalyst SD-WAN Manager hoạt động không đúng cách, cho phép kẻ tấn công từ xa không cần xác thực vượt qua cơ chế xác thực và chiếm quyền quản trị trên hệ thống bị ảnh hưởng. | Cisco | Critical |

| 2 | CVE-2025-40540 & CVE-2025-40539 | SolarWinds Serv-U Type Confusion Remote Code Execution Vulnerability | Tồn tại lỗ hổng type confusion trong Serv-U cho phép kẻ tấn công có quyền quản trị, có thể lạm dụng lỗ hổng để thực thi mã native tùy ý với đặc quyền cao. | SolarWinds Serv-U | Critical |

| 3 | CVE-2025-40541 | SolarWinds Serv-U Insecure Direct Object Reference (IDOR) Remote Code Execution Vulnerability | Tồn tại lỗ hổng IDOR trong Serv-U, cho phép kẻ tấn công có quyền quản trị, có thể lạm dụng lỗ hổng để thực thi mã native tùy ý với đặc quyền cao. | SolarWinds Serv-U | Critical |

| 4 | CVE-2025-40538 | SolarWinds Serv-U Broken Access Control Remote Code Execution Vulnerability | Tồn tại lỗ hổng Broken Access Control trong Serv-U, cho phép kẻ tấn công có quyền quản trị có thể lạm dụng để tạo một tài khoản System Admin và thực thi mã tùy ý với đặc quyền cao thông qua quyền Domain Admin hoặc Group Admin. | SolarWinds Serv-U | Critical |

| 5 | CVE-2025-71210 & CVE-2025-71211 | Console Directory Traversal Remote Code Execution Vulnerability | Tồn tại lỗ hổng trên Trend Micro Apex One cho phép kẻ tấn công từ xa có quyền truy cập vào Trend Micro Apex One Management Console có thể tải lên mã độc và thực thi lệnh trên các hệ thống bị ảnh hưởng. | Trend Micro Apex One | Critical |

| 6 | CVE-2026-22719 | VMware Aria Operations command injection vulnerability | Tồn tại lỗ hổng Command Injection trong VMware Aria Operations cho phép kẻ tấn công chưa được xác thực thực thi mã từ xa trên hệ thống bị ảnh hưởng trong quá trình migration sản phẩm có sự hỗ trợ của bộ phận hỗ trợ. | VMware | Important |

| 7 | CVE-2026-22720 | VMware Aria Operations stored cross site scripting vulnerability | Tồn tại lỗ hổng Stored cross-site scripting (Stored XSS) trong VMware Aria Operations cho phép kẻ tấn công có quyền tạo các benchmark tùy chỉnh có thể chèn script độc hại để thực hiện các hành động quản trị trên hệ thống bị ảnh hưởng. | VMware | Important |

| 8 | CVE-2026-22721 | VMware Aria Operations privilege escalation vulnerability | Tồn tại lỗ hổng leo thang đặc quyền cho phép kẻ tấn công có đặc quyền trong vCenter để truy cập vào Aria Operations có thể lấy được quyền quản trị trên VMware Aria Operations. | VMware | Moderate |

| 9 | CVE-2026-20079 | Cisco Secure Firewall Management Center Software Authentication Bypass Vulnerability | Tồn tại lỗ hổng do tiến trình hệ thống không được cấu hình đúng được tạo ra trong quá trình khởi động trong Cisco Secure Firewall Management Center, cho phép kẻ tấn công từ xa không cần xác thực gửi các yêu cầu HTTP được tạo đặc biệt tới thiết bị bị ảnh hưởng, dẫn đến thực thi các tệp script tùy ý để chiếm quyền truy cập root vào hệ thống. | Cisco Secure Firewall Management Center | Critical |

| 10 | CVE-2026-20131 | Cisco Secure Firewall Management Center Software Remote Code Execution Vulnerability | Tồn tại lỗ hổng Insecure deserialization trong luồng byte Java do người dùng cung cấp trên Cisco Secure Firewall Management Center, cho phép kẻ tấn công từ xa không cần xác thực gửi một Java Serialized Object được tạo tới giao diện quản trị web của thiết bị bị ảnh hưởng, dấn đén thực thi mã Java tùy ý với đặc quyền root trên hệ thống. | Cisco Secure Firewall Management Center | Critical |

| 11 | CVE-2019-17571 | Code Injection vulnerability in SAP Quotation Management Insurance application (FS-QUO) | Tồn tại lỗ hổng Log4j do một thành phần Apache Log4j SocketServer lỗi thời được nhúng trong sản phẩm, cho phép tiếp nhận và giải tuần tự (deserialize) các sự kiện log đã được tuần tự hóa mà không cần xác thực, cho phép kẻ tấn công từ xa có thể thực thi mã túy ý trên hệ thống bị ảnh hưởng. | SAP Quotation Management Insurance application (FS-QUO) | Critical |

| 12 | CVE-2026-27685 | Insecure Deserialization in SAP NetWeaver Enterprise Portal Administration | Tồn tại lỗ hổng Insecure Deserialization trên SAP NetWeaver Enterprise Portal Administration cho phép người dùng có đặc quyền tải lên nội dung không tin cậy hoặc độc hại gây ảnh hưởng nghiêm trọng đến tính bảo mật, tính toàn vẹn và tính sẵn sàng của hệ thống bị ảnh hưởng. | SAP NetWeaver Enterprise Portal Administration | Critical |

| 13 | CVE-2026-21992 | Oracle Identity Manager and Oracle Web Services Manager Remote Code Execution Vulnerability | Tồn tại lỗ hổng trên Oracle Identity Manager và Oracle Web Services Manager cho phép kẻ tấn công không được xác thực, có thể truy cập mạng thông qua HTTP dẫn đến chiếm quyền kiểm soát hoàn toàn hệ thống bị ảnh hưởng. | Oracle Identity Manager & Oracle Web Services Manager | Critical |

| 14 | CVE-2026-3888 | Local Privilege Escalation in snapd | Tồn tại lỗ hổng leo thang đặc quyền cục bộ trong snapd trên Linux cho phép kẻ tấn công thông qua việc tái tạo thư mục /tmp riêng (private /tmp) của snap trong trường hợp systemd‑tmpfiles được cấu hình tự động dọn dẹp thư mục này, có thể lấy được đặc quyền root trên hệ thống bị ảnh hưởng. | Ubuntu | High |

Khuyến nghị:

Danh sách các IoC liên quan đến các mã độc/ chiến dịch tấn công mới xuất hiện trong tháng 03/2026.

Indicators of Compromise

SHA-256

ebb0c76a03b8bb0ba246b8b31143f4462b4c3b0b3b5d581c499b4c3a484fd792

2c5d4e26385d968570ffe8c602e431bd7fc88c3f637d0b1736ee7326c754b9ab

89730887d1ac7aab9e37d590081a5c9c56fa3f79b24960bff3f9cdabb0486424

4508b938d16e16585d4065d10ba5890f380a9d7e82d1ae0246bae41937d17add

365d1b01cd5e605f6e7d39b192aaf56040176f2bce6eaec0fc11584850793a83

61f5e68f1dc91eee925af875bf511de0de1483a8e663567c22ca4bc568808341

5343326fb0b4f79c32276f08ffcc36bd88cde23aa19962bd1e8d8b80f5d33953

f3e34c9e36f3be065d80d456281d31dd1cc85eb4980db7fa8c1b0eb6f29c25d8

1f546f1b4b2cd404fdd2ba9b52223ecf935ad26588993f703bef69db4c94034e

ac5885b78810a7bf987ff6674f6717059e227df9c969b9fb46d00b2c0de1ba74

88ec32a311b56441cfe6126b7780f073f36dfb8808de0dab9219d1a0be9c01ac

2ea6200c846af534a07338a803acf7f49520abf59b2ae82a701a24e7fada0b97

8b5d6ff49034626532fbf5d2b9f4ffeee53facde63252e3c8aaa89f05029b8d4

8cede35b80b1deaf732c2b178d908f91b3e7a0c114d06dfae9075b8a9bf78b8f

ead242a036f033f0829afa33768814be168ae29431d9de479e63a80c4cf9f431

772ce19206d35699b4d2693c59f8c0bd1a927f287f8bf98bd14d65f1ff248828

acdd9ac3d55c4b1e12a239331145665d9eddf84a7a34fccac164f8afd006f875

a563a7df740bce2bda1231cebb4ed136813df43361de17c224b97af9941ee0c4

57cc3f7b14c761fcc4a3713a58c1161356fed27fb0cbc04d56bbe6a3ee43f605

2ad929f97ae428864a4e74c8f44c9aa392f8e044ae960b6906ffac9bfcb2a43c

ce1e33483d353200a266b3bc383ccf500e5a760c6dcd8218747260f5bbe39509

0476281e2ed8cca25b881092334c2aa7bca82c4be9819fcb9cefe8027e532f1e

a3e6236fa517f863ea551e17fcedcfc22df23e044dcd4863e6ddf3ef00966596

dce5fc61e153377bb42b53b7dfca841399dd5c94d5fdf2631617a6df8c7cded1

37f60b7923dae8ab38bb72ccfe94bf06c3266202d4881e9d2e0ac28abcd85b25

c7a657af5455812fb215a8888b7e3fd8fa1ba27672a3ed9021eb6004eff271ac

ef224f48255771d28b15169d60c8b0a925875dba15b3bd245c0b34d77290120d

2d92df6beff6ccdb68272adedc1673ea12c1a19efecb77a16f9161ecda56ae8b

b4f46436037bf0c12eb047d87999c956b09c5cf58d03221190f21e5ce7f97a81

7625f9ae947f8cb3d7ed463694db72bd3eb07d1792e1a85232b1933370b9562b

ca42898e885979196647b6e5c469461a25870c1f15ef5910d531f37f8f3f147f

63c8cedc49339dd788dbc25f851dfce5219045aef80dd9bd17343948fb73f954

b0ca436fef7c39e0f6ebd93989d38b9a58eb4d1cf83ab45d7b07d70794a59e6d

a3bc1a47f6bd9782dc594ef10feef0ee8c422a1cd06a5ddc429c61fdfa81b567

e33f444edb92a0d5f01b040dd06520092c0d52a431bbb4e6c2f9e6e71265098c

e2e3768af9e40610b030644486f7434c892bf6ff273732c96f43c9e9401d3aca

61ab1d22949eac0582e989ae065ec4caee9ac99998276317edda96735cd311fb

Network indicators

58[.]64[.]137[.]69

77[.]105[.]164[.]45

89[.]169[.]12[.]115

89[.]169[.]13[.]30

91[.]196[.]33[.]33

89[.]169[.]12[.]119

89[.]169[.]12[.]78

91[.]196[.]34[.]17

185[.]184[.]123[.]138

185[.]184[.]122[.]38

89[.]169[.]12[.]42

150[.]241[.]108[.]62

89[.]169[.]12[.]179

193[.]233[.]126[.]91

91[.]196[.]32[.]114

95[.]164[.]53[.]26

95[.]164[.]53[.]153

185[.]170[.]153[.]239

185[.]170[.]153[.]243

185[.]170[.]153[.]173

91[.]196[.]33[.]27

91[.]196[.]33[.]38

89[.]169[.]13[.]215

80[.]66[.]85[.]195

91[.]196[.]32[.]121

91[.]196[.]34[.]40

94[.]156[.]155[.]34

193[.]23[.]200[.]78

45[.]149[.]235[.]146

94[.]156[.]154[.]194

185[.]170[.]154[.]101

93[.]123[.]39[.]74

84[.]21[.]189[.]135

151[.]243[.]113[.]70

151[.]243[.]113[.]15

78[.]40[.]209[.]225

93[.]123[.]39[.]246

144[.]31[.]219[.]13

144[.]31[.]219[.]15

213[.]176[.]72[.]209

213[.]176[.]72[.]204

89[.]169[.]12[.]173

89[.]169[.]12[.]160

89[.]169[.]12[.]241

158[.]78[.]56[.]52

213[.]176[.]73[.]151

213[.]176[.]73[.]163

64[.]188[.]98[.]20

217[.]119[.]129[.]110

213[.]176[.]72[.]200

layer1[.]icu

aproxy[.]app

Indicators of Compromise

Network indicators

Via17[.]com

mailclone[.]site

temp-mail[.]io

Indicators of Compromise

SHA-256

ce36a5fc44cbd7de947130b67be9e732a7b4086fb1df98a5afd724087c973b47

01fc3bd5a78cd59255a867ffb3dfdd6e0b7713ee90098ea96cc01c640c6495eb

eb08c840f4c95e2fa5eff05e5f922f86c766f5368a63476f046b2b9dbffc2033

4eb994b816a1a24cf97bfd7551d00fe14b810859170dbf15180d39e05cd7c0f9

669917bad46a57e5f2de037f8ec200a44fb579d723af3e2f1be1e8479a267966

d25024ccea8eac85a9522289cfb709f2ed4e20176dd37855bacc2cd75c995606

Network Indicators

130[.]94[.]6[.]228

38[.]180[.]205[.]14

38[.]60[.]194[.]21

38[.]54[.]112[.]184

38[.]60[.]171[.]242

195[.]123[.]211[.]70

202[.]59[.]10[.]122

38[.]60[.]252[.]66

45[.]76[.]184[.]214

45[.]90[.]59[.]129

195[.]123[.]226[.]235

65[.]20[.]104[.]91

5[.]34[.]176[.]6

139[.]84[.]236[.]237

149[.]28[.]128[.]128

38[.]54[.]31[.]146

178[.]79[.]188[.]181

38[.]54[.]37[.]196

207[.]148[.]73[.]18

38[.]60[.]224[.]25

149[.]28[.]139[.]125

38[.]54[.]32[.]244

38[.]54[.]82[.]69

45[.]76[.]157[.]113

45[.]77[.]254[.]168

139[.]180[.]219[.]115

1cv2f3d5s6a9w[.]ddnsfree[.]com

admina[.]freeddns[.]org

afsaces[.]accesscam[.]org

ancisesic[.]accesscam[.]org

applebox[.]camdvr[.]org

appler[.]kozow[.]com

asdad21ww[.]freeddns[.]org

aw2o25forsbc[.]camdvr[.]org

awcc001jdaigfwdagdcew[.]giize[.]com

bab2o25com[.]accesscam[.]org

babaji[.]accesscam[.]org

babi5599ss[.]ddnsgeek[.]com

balabalabo[.]mywire[.]org

bggs[.]giize[.]com

bibabo[.]freeddns[.]org

binmol[.]webredirect[.]org

bioth[.]giize[.]com

Boemobww[.]ddnsfree[.]com

brcallletme[.]theworkpc[.]com

btbtutil[.]theworkpc[.]com

btltan[.]ooguy[.]com

camcampkes[.]ddnsfree[.]com

camsqewivo[.]kozow[.]com

ccammutom[.]ddnsgeek[.]com

cdnvmtools[.]theworkpc[.]com

cloacpae[.]ddnsfree[.]com

cmwwoods1[.]theworkpc[.]com

cnrpaslceas[.]freeddns[.]org

codemicros12[.]gleeze[.]com

cressmiss[.]ooguy[.]com

cvabiasbae[.]ddnsfree[.]com

cvnoc01da1cjmnftsd[.]accesscam[.]org

cvpc01aenusocirem[.]accesscam[.]org

cvpc01cgsdfn53hgd[.]giize[.]com

DCLCWPDTSDCC[.]ddnsfree[.]com

dlpossie[.]ddnsfree[.]com

dnsfreedb[.]ddnsfree[.]com

doboudix1024[.]mywire[.]org

evilginx2[.]loseyourip[.]com

examp1e[.]webredirect[.]org

faeelt[.]giize[.]com

fakjcsaeyhs[.]ddnsfree[.]com

fasceadvcva3[.]gleeze[.]com

ffosies2024[.]camdvr[.]org

fgdedd1dww[.]gleeze[.]com

filipinet[.]ddnsgeek[.]com

freeios[.]theworkpc[.]com

ftpuser14[.]gleeze[.]com

ftpzpak[.]kozow[.]com

globoss[.]kozow[.]com

gogo2025up[.]ddnsfree[.]com

googlel[.]gleeze[.]com

googles[.]accesscam[.]org

googles[.]ddnsfree[.]com

googlett[.]camdvr[.]org

googllabwws[.]gleeze[.]com

gtaldps31c[.]ddnsfree[.]com

hamkorg[.]kozow[.]com

honidoo[.]loseyourip[.]com

huygdr12[.]loseyourip[.]com

icekancusjhea[.]ddnsgeek[.]com

idstandsuui[.]kozow[.]com

indoodchat[.]theworkpc[.]com

jarvis001[.]freeddns[.]org

Kaushalya[.]freeddns[.]org

khyes001ndfpnuewdm[.]kozow[.]com

kskxoscieontrolanel[.]gleeze[.]com

ksv01sokudwongsj[.]theworkpc[.]com

lcskiecjj[.]loseyourip[.]com

lcskiecs[.]ddnsfree[.]com

losiesca[.]ddnsgeek[.]com

lps2staging[.]ddnsfree[.]com

lsls[.]casacam[.]net

ltiuys[.]ddnsgeek[.]com

ltiuys[.]kozow[.]com

mailsdy[.]gleeze[.]com

maliclick1[.]ddnsfree[.]com

mauritasszddb[.]ddnsfree[.]com

meetls[.]kozow[.]com

Microsoft[.]bumbleshrimp[.]com

ml3[.]freeddns[.]org

mlksucnayesk[.]kozow[.]com

mmmfaco2025[.]mywire[.]org

mms[.]bumbleshrimp[.]com

mmvmtools[.]giize[.]com

modgood[.]gleeze[.]com

Mosplosaq[.]accesscam[.]org

mysql[.]casacam[.]net

nenigncagvawr[.]giize[.]com

nenignenigoncqvoo[.]ooguy[.]com

nenigoncqnutgo[.]accesscam[.]org

nenigoncuopzc[.]giize[.]com

nims[.]gleeze[.]com

nisaldwoa[.]theworkpc[.]com

nmszablogs[.]ddnsfree[.]com

nodekeny11[.]freeddns[.]org

nodjs2o25nodjs[.]giize[.]com

Npeoples[.]theworkpc[.]com

officeshan[.]kozow[.]com

okkstt[.]ddnsgeek[.]com

oldatain1[.]ddnsgeek[.]com

onlyosun[.]ooguy[.]com

osix[.]ddnsgeek[.]com

ovmmiuy[.]mywire[.]org

palamolscueajfvc[.]gleeze[.]com

pawanp[.]kozow[.]com

pcmainecia[.]ddnsfree[.]com

pcvmts3[.]kozow[.]com

peisuesacae[.]loseyourip[.]com

peowork[.]ddnsgeek[.]com

pepesetup[.]ddnsfree[.]com

pewsus[.]freeddns[.]org

plcoaweniva[.]ddnsgeek[.]com

PolicyAgent[.]theworkpc[.]com

polokinyea[.]gleeze[.]com

pplodsssead222[.]loseyourip[.]com

pplosad231[.]kozow[.]com

ppsaBedon[.]gleeze[.]com

prdanjana01[.]ddnsfree[.]com

prepaid127[.]freeddns[.]org

PRIFTP[.]kozow[.]com

prihxlcs[.]ddnsfree[.]com

prihxlcsw[.]theworkpc[.]com

pxlaxvvva[.]freeddns[.]org

quitgod2023luck[.]giize[.]com

rabbit[.]ooguy[.]com

rsm323[.]kozow[.]com

saf3asg[.]giize[.]com

Scopps[.]ddnsgeek[.]com

sdhite43[.]ddnsfree[.]com

sdsuytoins63[.]kozow[.]com

selfad[.]gleeze[.]com

serious[.]kozow[.]com

setupcodpr2[.]freeddns[.]org

sgsn[.]accesscam[.]org

Smartfren[.]giize[.]com

sn0son4t31bbsvopou[.]camdvr[.]org

sn0son4t31opc[.]freeddns[.]org

soovuy[.]gleeze[.]com

styuij[.]mywire[.]org

supceasfg1[.]loseyourip[.]com

systemsz[.]kozow[.]com

t31c0mjumpcuyerop[.]ooguy[.]com

t31c0mopamcuiomx[.]kozow[.]com

t31c0mopmiuewklg[.]webredirect[.]org

t31c0mopocuveop[.]accesscam[.]org

t3lc0mcanyqbfac[.]loseyourip[.]com

t3lc0mczmoihwc[.]camdvr[.]org

t3lc0mh4udncifw[.]casacam[.]net

t3lc0mhasvnctsk[.]giize[.]com

t3lm0rtlcagratu[.]kozow[.]com

tch[.]giize[.]com

telcomn[.]giize[.]com

telen[.]bumbleshrimp[.]com

telkom[.]ooguy[.]com

telkomservices[.]theworkpc[.]com

thbio[.]kozow[.]com

timpe[.]kozow[.]com

timpe[.]webredirect[.]org

tlse001hdfuwwgdgpnn[.]theworkpc[.]com

tltlsktelko[.]ddnsfree[.]com

transport[.]dynuddns[.]net

trvcl[.]bumbleshrimp[.]com

ttsiou12[.]loseyourip[.]com

ua2o25yth[.]ddnsgeek[.]com

udieyg[.]gleeze[.]com

unnjunnani[.]ddnsfree[.]com

updatamail[.]kozow[.]com

updatasuccess[.]ddnsgeek[.]com

updateservices[.]kozow[.]com

updatetools[.]giize[.]com

uscplxsecjs[.]ddnsgeek[.]com

USOShared1[.]ddnsfree[.]com

vals[.]bumbleshrimp[.]com

vass[.]ooguy[.]com

vass2025[.]casacam[.]net

vmtools[.]camdvr[.]org

vmtools[.]loseyourip[.]com

vosies[.]ddnsfree[.]com

vpaspmine[.]freeddns[.]org

wdlcamaakc[.]ooguy[.]com

winfoss1[.]kozow[.]com

ysiohbk[.]camdvr[.]org

zammffayhd[.]ddnsfree[.]com

zmcmvmbm[.]ddnsfree[.]com

zwmn350n3o1fsdf3gs[.]kozow[.]com

zwmn350n3o1ugety2xbe[.]camdvr[.]org

zwmn350n3o1vsdrggs[.]ddnsfree[.]com

zwt310n3o1unety2kab[.]webredirect[.]org

zwt310n3o2unety6a3k[.]kozow[.]com

zwt31n3t0nidoqmve[.]camdvr[.]org

zwt3ln3t1aimckalw[.]theworkpc[.]com

http://130[.]94[.]6[.]228/apt.tar.gz

http://130[.]94[.]6[.]228/update.tar.gz

http://130[.]94[.]6[.]228/amp.tar.gz

https://sheets[.]googleapis[.]com:443/v4/spreadsheets/<GoogleSheetID>/values/A1?valueRenderOption=FORMULA

https://sheets[.]googleapis[.]com:443/v4/spreadsheets/<GoogleSheetID>/values:batchClear

https://sheets[.]googleapis[.]com:443/v4/spreadsheets/<GoogleSheetID>/values:batchUpdate

https://sheets[.]googleapis[.]com:443/v4/spreadsheets/<GoogleSheetID>/values/A2:A<cell_number>?valueRenderOption=FORMULA

Indicators of Compromise

SHA-256

524734501be19e9ed1bfab304b0622a2263a4f9e3db0971f3fae93f7e7369c20

26483f0886078cc9f5f9912d3ffce1301e297b435920ab1c86c9107bbdce4db2

99bd09e1c500866b2b809fd9170f1b8b7e120da21a1f2eed6165fcf81bf519b7

8a3345f0d8f1a7d78ea485ae11358cf2ae3d51cb7975524d6d67ba05a08a37ea

6ddbfd3a96834087501f0c9415a925cafdb92cb8ff34685f138833b4795416d6

3b2b6a3ee023dfa168f257b292a28f5fbdbacb5aa2250e1efb36e650529db1b5

cfdcbc553bc7464aedfb6758b0a38acc78d9537eabe9717e60ab0d8d3b355225

d8378cf105146217e6ded438187c4ea0edcadb6cf27f5eeddda3fd80cce76d72

5c986203242e2ed25458b0606ee7be57070f6d66b7472b453d92b1b6786443bd

cfcbb3014ecc560ba36103213b36fc62d6b0ef22c49067ff0d860fd7253a7c94

fb9400d763a009b3bd2b9468410e0c69ee8a4f58400e532f086cef749422210d

c880936ba0ca153719c2cca33c1925a9480d28abc88cf4daa02f34cc8cc1c9e5

d6ed94589b0e6a7c3e1a6052e18f3962ca78c385c78036972d5ea72c07a5772c

3e698c85660e2c012b3db7f47ca3f2b1af2b6b0e0a0d2bdb7903f91cf9d31732

0d03934eb181c2befbc5341208c4eb8f939e00382ac632216397b8210225c937

8d3907d56b1dd1609053cb55dd66f33499e1ea091133df76d8fe6f08f25f37b2

082a55731f972cd15e103104229a68175a8c59a52bae05daa8ed4302df7c2dec

e1ff808321ce952384b7fff720584c48ec0fd36480d6bc9ac0d5db036102c368

cdb90179188a142d24147edcb72be8b574fac4f6833fff15a6ee803754dec0c0

f6ac9e5e76bc9daf4772c5be43c9eac1d2611caafd49fac70bbb8eebfa4781ac

96f52e4666aa8df67f8d7d00a523cd25e11402108157156775603b3d9514925c

e9541e8afa502e13c18734756270b10e3c07f1071283387e63c8f8b0ba591343

f7c73b1ac9aff545b184ec7121f2bc706c5064dc3c17f59e9a39469031bf2ef6

b87cee18720c176c1972cf5c74e3c09877177e0c49c34a04b910bb3c70839b71

f710dc61c2edc85841fd733a17b7977dfb889d6476c59bb3c54a5b2fd393ac13

edc0287da3c6bb62a7b2fd3949be5688628fc0e893b5822bd5734a63c39f7ab1

0c7db12ec29f333bf5f53dc5c73ec446b2265fca3aad5144c3569409e15123cb

8af434c2af2d901694cb27ec8639e7054f84938110a5cc4492c1bac597026d50

ce20c033dcadf17d9cca325869f946efdd82ab0756fa56e262b6f573252d457c

52c817465a56ccd0fb4e914a3274a9e9a93e872583e6239bc6461e4f3e40c567

Network indicators

13.250.108[.]65

43.255.189[.]67

52.77.253[.]4

79.141.169[.]123

107.148.33[.]60

107.148.51[.]251

107.148.130[.]22

Indicators of compromise

SHA-256

9e44a460196cc92fa6c6c8a12d74fb73a55955045733719e3966a7b8ced6c500

5a6ba08efcef32f5f38df544c319d1983adc35f3db64f77fa5b51b44d0e5052c

0e255b4b04f5064ff97da214050da81a823b3d99bce60cdd9ee90d913cc4a952

413daa580db74a38397d09979090b291f916f0bb26a68e7e0b03b4390c1b472f

2ee667c0ddd4aa341adf8d85b54fbb2fce8cc14aa88967a5cb99babb08a10fae

ad25b40315dad0bda5916854e1925c1514f8f8b94e4ee09a43375cc1e77422ad

ee4d4b7340b3fa70387050cd139b43ecc65d0cfd9e3c7dcb94562f5c9c91f58f

Network indicators

8.212.169[.]27

8.220.135[.]151

8.220.177[.]252

8.220.184[.]177

116.63.177[.]49

118.194.238[.]51

154.39.142[.]177

154.39.137[.]203

Indicators of compromise

SHA-256

7eb2e9e8cd450fc353323fd2e8b84fbbdfe061a8441fd71750250752c577d198

ccb617cc7418a3b22179e00d21db26754666979b4c4f34c7fda8c0082d08cec4

130aa7bd89aa4b68f1561d33bbd0068ad96abc0cd78c74cdc3eb89cf19076916

f9f90557fca9b219f73f55e987ba8d5ff40e623143a3a05c77287634a9708486

5798aefb07e12a942672a60c2be101dc26b01485616713e8be1f68b321747f2f

0752f86b7c1c2b053b3eb4f1b60c046bb114af56882f512b657728f14749cbc9

5af6852d124ebb6c0b6c938abbcf7ab595cbec08600d0fff528b0be179e3503d

f155d2652aba7a9d044cd168a1e9b6c9ba56258fb553c7aba9c78d7c332a986f

f8d081c047c4d283d2982dd3284d815ad7c58e0fedf8ebfb4993c919c7fb21da

8da0100edaf820a26a4ea5db48e56fda545e3b54ac919cbb776926133510dbc6

5df4269998ed79fbc997766303759768ce89ff1412550b35ff32e85db3c1f57b

fb70ff49411ce04951895977acfc06fa468e4aa504676dedeb40ba5cea76f37f

711d3deccc22f5acfd3a41b8c8defb111db0f2b474febdc7f20a468f67db0350

8a8a7a506fd57bde314ce6154f2484f280049f2bda504d43704b9ad412d5d618

64156f9ca51951a9bf91b5b74073d31c16873ca60492c25895c1f0f074787345

5db93f1e882f4d7d6a9669f8b1ab091c0545e12a317ba94c1535eb86bc17bd5b

704360d765f6f1ef735594c7ff5fb6c47467dad8abc3133f8e935a6c0c804c8a

03d0e7ad4c12273a42e4c95d854408b98b0cf5ecf5f8c5ce05b24729b6f4e369

35a485972282b7e0e8e3a7a9cbf86ad93856378fd96cc8e230be5099c4b89208

5afc59cd2b39f988733eba427c8cf6e48bd2e9dc3d48a4db550655efe0dca798

6dc0600de00ba6574488472d5c48aa2a7b23a74ff1378d8aee6a93ea0ee7364f

767bd025c8e7d36f64dbd636ce0f29e873d1e3ca415d5ad49053a68918fe89f4

ac8e59e8abeacf0885b451833726be3e8e2d9c88d21f27b16ebe00f00c1409e6

977f0053690684eb509da27d5eec2a560311c084a4a133191ef387e110e8b85f

cd2ba296828660ecd07a36e8931b851dda0802069ed926b3161745aae9aa6daa

668ec78916bab79e707dc99fdecfa10f3c87ee36d4dee6e3502d1f5663a428a0

724d54971c0bba8ff32aeb6044d3b3fd571b13a4c19cada015ea4bcab30cae26

24a73efb6dcc798f1b8a08ccf3fa2263ff61587210fdec1f2b7641f05550fe3b

28332bdbfaeb8333dad5ada3c10819a1a015db9106d5e8a74beaaf03797511aa

e6f4ce982908108759536f5aff21fa6686b8ea8153fdd4cdd087cceff5f1748a

927289ddccbb1de98fe3f8af627296d0d7e9833c8f59e5e423fe283b6792da89

9dce6086c61c23420ac497f306debf32731decc5527231002dbb69523fad3369

6e842691116c188b823b7692181a428e9255af3516857b9f2eebdeca4638e96e

bf308e5c91bcd04473126de716e3e668cac6cb1ac9c301132d61845a6d4cb362

bc8f075c1b3fa54f1d9f4ac622258f3e8a484714521d89aa170246ce0470144

918e70e3f5fdafad28effd512b2f2d21c86cb3d3f14ec14f7ff9e7f0760fd760

9e519211947c63d9bf6f4a51bc161f5b9ace596c2935a8eedfce4057f747b961

12db8bcee090521ecf852bf215ce3878737517a22ef1f2ff9bdec7cba8d0d3aa

dd7ee54b12a55bcc67da4ceaed6e636b7bd30d4db6f6c594e9510e1e605ade92

9d50fcb2c4df4c502db0cac84bef96c2a36d33ef98c454165808ecace4dd2051

2471a039cb1ddeb826f3a11f89b193624d89052afcbee01205dc92610723eb82

7e7545d14df7b618b3b1bc24321780c164a0a14d3600dbac0f91afbce1a2f9f4

b5b1e26312e0574464ddef92c51d5f597e07dba90617c0528ec9f494af7e8504

e7baf353aa12ff2571fc5c45184631dc2692e2f0a61b799e29a1525969bf2d13

255e53af8b079c8319ce52583293723551da9affe547da45e2c1d4257cff625a

5bcdd422089ed96d6711fa251544e2e863b113973db328590cfe0457bfeb564f

9cb79736302999a7ec4151a43e93cd51c97ede879194cece5e46b4ff471a7af7

9ec8319e278d1b3fa1ccf87b5ce7dd6802dac76881e4e4e16e240c5a98f107e2

b6133e04a0a1deb8faf944dd79c46c62f725a72ea9f26dd911d6f6e1e4433f1a

ce9bd1acf37119ff73b4dff989f2791eb24efc891a413df58856d848f0bcaee9

e7f6c7b91c482c12fc905b84dbaa9001ef78dc6a771773e1de4b8eade5431eca

b1e30cce6df16d83b82b751edca57aa17795d8d0cdd960ecee7d90832b0ee76c

42ca7d3fcd6d220cd380f34f9aa728b3bb68908b49f04d04f685631ee1f78986

3098dd53da40947a82e59265a47059e69b2925bc49c679e6555d102d1c6cbbc8

63e404011aeabb964ce63f467be29d678d0576bddb72124d491ab5565e1044cf

94278fa01900fdbfb58d2e373895c045c69c01915edc5349cd6f3e5b7130c472

b8703744744555ad841f922995cef5dbca11da22565195d05529f5f9095fbfca

boeing[.]servehttp[.]com

alsalam[.]ddns[.]net

ngaaksa[.]ddns[.]net

chromup[.]com

securityupdated[.]com

googlmail[.]net

ngaaksa[.]sytes[.]net

vinnellarabia[.]myftp[.]org

www[.]googlmail[.]net

syn[.]broadcaster[.]rocks

managehelpdesk[.]com

mywinnetwork[.]ddns[.]net

microsoftupdated[.]com

microsoftupdated[.]net

osupd[.]com

go0gie[.]com

http://tecforsc-001-site1[.]gtempurl[.]com/ads[.]asp

linkedinz[.]me

sharepointnotify[.]com

updateddns[.]ddns[.]net

mastergatevpn[.]com

microsoftcdn[.]co

mideasthiring[.]com

office-shop[.]me

onedrivelive[.]me

microsoftdefender[.]info

microsoftedgesh[.]info

outlookdelivery[.]com

webmaiil-tau-ac-il[.]ml

savemoneytrick[.]com

sparrowsgroup[.]org

talent-recruitment[.]org

updateservices[.]co

onedriveupdate[.]net

service[.]chrome-up[.]date

online-chess[.]live

updatedefender[.]net

my-mailcoil[.]ml

mail-macroadvisorypartners[.]ml

owa-insss-org-ill-owa-authen[.]ml

supportskype[.]com

talktalky[.]azurewebsites[.]net

service[.]chrome-up[.]date

crowdstrike[.]com[.]vc

icanhazip[.]com

arbiogaz[.]com

azmwn[.]suliparwarda[.]com

bangortalk[.]org[.]uk

best2[.]thebestconference[.]org

camco[.]com[.]pk

cbpexbrasilia[.]com[.]br

2[.]16[.]155[.]42

192[.]99[.]102[.]35

136[.]243[.]214[.]247

138[.]201[.]7[.]140

83[.]142[.]230[.]138

178[.]33[.]94[.]47

149[.]202[.]230[.]140

136[.]243[.]203[.]141

158[.]69[.]57[.]61

85[.]117[.]204[.]18

54[.]37[.]164[.]254

134[.]19[.]188[.]242

134[.]19[.]188[.]244

185[.]23[.]214[.]188

213[.]152[.]176[.]206

109[.]202[.]99[.]98

134[.]19[.]188[.]243

134[.]19[.]188[.]246

213[.]152[.]176[.]205

146[.]59[.]185[.]19

85[.]114[.]138[.]96

168[.]100[.]10[.]216

146[.]59[.]185[.]15

185[.]23[.]214[.]187

168[.]100[.]8[.]190

207[.]244[.]79[.]143

217[.]23[.]5[.]166

137[.]74[.]131[.]208

148[.]251[.]204[.]131

144[.]76[.]109[.]88

138[.]201[.]75[.]227

106[.]187[.]38[.]21

103[.]73[.]65[.]129

103[.]73[.]65[.]225

103[.]73[.]65[.]244

103[.]73[.]65[.]246

103[.]73[.]65[.]253

45[.]150[.]64[.]23

162[.]223[.]89[.]11

185[.]254[.]37[.]173

194[.]61[.]121[.]86

195[.]20[.]17[.]44

109[.]201[.]140[.]103

137-74[.]131[.]16

137[.]74[.]131[.]18

137[.]74[.]131[.]20

137[.]74[.]131[.]24

137[.]74[.]131[.]25

137[.]74[.]131[.]30

141[.]95[.]177[.]130

146[.]70[.]124[.]102

146[.]70[.]149[.]61

157[.]90[.]152[.]26

37[.]120[.]237[.]204

37[.]120[.]237[.]248

45[.]132[.]75[.]101

Indicators of compromise

SHA-256

4f93be0c46a53701b1777ab8df874c837df3d8256e026f138d60fc2932e569a8

7f89a4d5af47bc00a9ad58f0bcbe8a7be2662953dcd03f0e881cc5cbf6b7bca8

bcbe2f0a8134c0e7fce18d0394ababc1d910e6f7b77b8c07643434cd14f4c5d6

44e769efed3e4f9f04c52dcd13f15cead251a1a08827a2cb6ea68427522c7fbb

85a03d2e74ae84093a74699057693d11e5c61f85b62e741778cbc5fc9f89022f

51684a0e356513486489986f5832c948107ff687c8501d64846cdc4307429413

166e777cb72a7c4e126f8ed97e0a82e7ca9e87df7793fea811daf34e1e7e47a6

948468aba5c851952ebe56a5bf37904ed83a6c8cb520304db6938d79892f0a1b

e3b016f2fc865d0f53f635f740eb0203626517425ed9a2908058f96a3bcf470d

967b5c611d304385807ea2d865fa561c15cde0473dd63e768679a4f29f0e4563

43f8f94ca5aa0af7bfb0cc1d2f664a46500a161b2d082b48b516d084ef485348

3128bdb8efaaa04c0ba96337252f4cc2dc795021cbc410f74ace9dde958bac1d

b93560c4d18120e113fb8b04a8aa05f66a12116d1fbf18a93186f6314381e97e

ddaca57f3d5f4986da052ca172631b351410d6f5831f6af351699c6201cc011b

c4de1f1a8cb3b0392802ee56096ddb25b6f51c51350ce7c45e14d8c285765300

7384462d420bdc9683a4cac2a8ad19353a2aa7d2244c91e9182345777e811e33

74a11a07d167f8f5c0baa724d1f7708985c81d0ac3d0e4d7ef3f3220c335e009

5ad857df8976523cb3ad2fdf30e87c0e7daa64135716b139ffdcd209b98e1654

740a09fcdefa5a5f79355b720f54ff09efa64062229fb388adbccd9c829e9ff0

5341c7256542405abdd01ee288b08e49dcb6d1782be6b7bea63b459d80f9a8f5

3a2df7a2cfeca5ba315a29cf313268a53a22316c925e6b9760ead8f4df0d1f75

2f787c1454891b242ab221b8b8b420373c3eb1a0c1fdcb624dd800c50758bbb0

568c67564d62b09d1a1bc29a494cf4bf31afddcafcf78592b178c63f23ccfcae

19139a525ee9c22efd6a4842c4cd50ab2c5f9ee391e5531071df0bb4e685f55d

72e4b6540e32b8b7aac850055609bc5afc19e29834e9aa6be29a8ea59a2c9785

16b9a7358be88632378ba20ba1430786f3b844694b1f876211ecdbecf5cccbc2

37b485ed8d150d022c41e5e307b8c54c34ef806625b44d0c940b18be7d5b29ce

3e2a0bafbd44e24b17fd7b17c9f2b2a3727349971d42612d55bbc1732082619a

8c29f9189a9ad75a959024f59e68c62d42a6fd42f9eacf847128c7efe4ef7578

bd699ed720e2bd7085b3444cb8f4d36870b5b48df1055ec6cc1553db3eef7faf

a6b5448ba45f3f352f5f4c5376024891adda1ef8ebf62a8fe63424fa230c691d

Network indicators

zhydromet[.]com

ampolice[.]org

onedriveconsole[.]com

copilot-cloud[.]net

drivefrontend.pa-clients.workers[.]dev

revitpourtous[.]com

wikipedla[.]blog

protacik[.]com

oicm[.]org

mindssurpass[.]com

exchange4study[.]com

splunkds[.]com

bigflx[.]net

Indicators of Compromise

File indicators

| Name | Hash (SHA-256) |

| 6iayjhqcy.exe | f08b1f5a2070c198dd1cabc9bf204a10e10ef9b083ef4f1bada8f9f5cdbecbdb |

Network Indicators

| Name | IOC |

| C2 IP | 166.88.2[.]90 |

Indicators of Compromise

File indicators

| Name | Hash (SHA-256) |

| Gibcrypto.exe | f0f57f6fcbc9d10211f52fcd45417ee8c532a523f0b0eba12770e9a58b744e80 |