THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT THÁNG 04 – 2026

Hàng tháng, NCS sẽ tổng hợp các thông tin bảo mật về APT, Malware, CVEs

Trong tháng 04/2026, đội ngũ NCS ghi nhận các chiến dịch tấn công APT đáng chú ý sau:

| STT | Tên chiến dịch | Mô tả |

| 1 | Chiến dịch phát tán mã độc NotNullOSX Stealer nhắm mục tiêu vào khu vực Việt Nam | – Khu vực: Việt Nam

– Mục tiêu: Đánh cắp thông tin. – Công cụ/cách thức tấn công: Sử dụng các kỹ thuật social engineering nhằm đánh lừa người dùng thực thi mã độc, kết hợp nhiều phương thức phát tán khác nhau để tăng khả năng lây nhiễm. Sau khi xâm nhập thành công, mã độc thiết lập quyền truy cập cần thiết trên hệ thống và triển khai các cơ chế thu thập dữ liệu |

| 2 | Chiến dịch tấn công phát tán mã độc ClipBanker nhắm mục tiêu vào Việt Nam | – Khu vực: Việt Nam

– Mục tiêu: Đánh cắp tiền trong ví điện tử. – Công cụ/cách thức tấn công: Kẻ tấn công tận dụng GitHub để phát tán phần mềm Proxifier giả mạo, đánh lừa người dùng thực hiện tải file. Sau khi chạy, mã độc sẽ thêm một exception trong Microsoft Defender nhằm tránh bị phát hiện. Sau đó thực hiện nhiệm vụ giám sát clipboard để tìm các chuỗi trông giống địa chỉ ví tiền điện tử Blockchain khác nhau rồi thay thế chúng thành địa chỉ của kẻ tấn công |

| 3 | Chiến dịch tấn công phát tán mã độc NGate nhắm mục tiêu vào khu vực Việt Nam | – Khu vực: Việt Nam.

– Mục tiêu: Người dùng thiết bị Android nhằm đánh cắp dữ liệu thẻ và mã PIN. – Công cụ/cách thức tấn công: Ban đầu kẻ tấn công triển khai ứng dụng giả mạo và dụ giỗ nạn nhân tải xuống. Sau khi cài đặt, ứng dụng yêu cầu thanh toán NFC mặc định. Ứng dụng yêu cầu nạn nhân nhập mã PIN thẻ thanh toán và chạm thẻ vào mặt sau thiết bị để đọc dữ liệu NFC nhằm thu thập đầy đủ thông tin cần thiết phục vụ cho hành vi gian lận. |

| 4 | Chiến dịch tấn công phát tán PXA Stealer tới từ tác nhân tại Việt Nam | – Khu vực: Việt Nam.

– Mục tiêu: Đánh cắp dữ liệu cá nhân. – Công cụ/cách thức tấn công: Giai đoạn đầu kẻ tấn công tận dụng LinkedIn để phát tán thông tin tuyển dụng giả mạo thông qua các tài khoản bị xâm nhập, mạo danh cơ hội việc làm hợp pháp nhằm dụ dỗ nạn nhân. Sau đó kẻ tấn công thực hiện dẫn dắt nạn nhân thực hiện tải tệp Zip chứa mã độc. Khi nạn nhân tải về và giải nén, mã độc sẽ thiết lập cơ chế persistence thông qua scheduled task dưới tiến trình hợp pháp của Microsoft Edge. |

| 5 | Chiến dịch tấn công nhắm mục tiêu vào các tổ chức chính phủ tại khu vực Đông Nam Á | – Khu vực: Đông Nam Á

– Mục tiêu: Nhắm vào các tổ chức chính phủ. – Công cụ/cách thức tấn công: Kẻ tấn công phát tán liên kết tải ứng dụng TrueConf. Sau khi nạn nhân cài đặt, kẻ tấn công thay thế gói cập nhật bằng một phiên bản đã được vũ khí hóa và xâm nhập đến máy của nạn nhân. Sau khi xâm nhập thành công, kẻ tấn công thực hiện các hành động như trinh sát, persistence và tải xuống các payload bổ sung. |

| 6 | Chiến dịch tấn công phát tán mã độc RustDesk thông qua MSTeams giả mạo | – Mục tiêu: Giành quyền truy cập vào máy của nạn nhân

– Công cụ/cách thức tấn công: Kẻ tấn công giành quyền truy cập thông qua nạn nhân tải phần mềm Microsoft Teams trên trang web độc hại. Phần mềm giả mạo chứa mã độc RAT giúp kẻ tấn công toàn quyền truy cập vào máy của nạn nhân. |

| 7 | Chiến dịch tấn công phát tán mã độc thông qua thư viện Axios bị xâm nhập. | – Mục tiêu: Phát tán mã độc.

– Công cụ/cách thức tấn công: Kẻ tấn công chiếm được tài khoản maintainer chính của axios và thay đổi email liên kết, sau đó sử dụng CLI để publish 2 phiên bản của axios. Trưóc khi phát hành các bản axios độc hại, kẻ tấn công chuẩn bị sẵn một gói độc hại trên npm nhằm giả mạo crypsrcipt to-js thật, chứa hook postinstall, triển khai cơ sẵn tự xóa dấu vết. |

Thông tin chi tiết các chiến dịch:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một loại mã độc đánh cắp thông tin mới trên macOS có tên notnullOSX, được phát triển bởi một tác nhân đe dọa có tên 0xFFF. Được phát hiện vào cuối tháng 3 năm 2026, mã độc dạng module này được viết bằng Go và được thiết kế đặc biệt để đánh cắp tiền từ các ví tiền mã hóa có giá trị lớn nhắm mục tiêu vào người dùng tại các quốc gia: Việt Nam, Đài Loan và Tây Ban Nha.

Chuỗi tấn công

Chiến dịch tấn công sử dụng các kỹ thuật social engineering nhằm đánh lừa người dùng thực thi mã độc, kết hợp nhiều phương thức phát tán khác nhau để tăng khả năng lây nhiễm. Sau khi xâm nhập thành công, mã độc thiết lập quyền truy cập cần thiết trên hệ thống và triển khai các cơ chế thu thập dữ liệu. Với kiến trúc dạng module, malware có khả năng đánh cắp nhiều loại thông tin nhạy cảm và duy trì hoạt động một cách âm thầm trên máy nạn nhân.

Cụ thể, trong chiến dịch notnullOSX, kẻ tấn công sử dụng giao diện Google Docs giả mạo để dẫn dụ nạn nhân và triển khai hai hướng lây nhiễm chính là ClickFix và file DMG độc hại. Cả hai phương thức đều dẫn đến việc thực thi script cài đặt, tải xuống file Mach-O và thiết lập cơ chế persistence thông qua LaunchAgent.

Chuỗi ClickFix sau khi giải mã là script bash cài đặt mã độc.

Sau khi thực thi ban đầu, installer đóng gói mã độc dưới dạng ứng dụng chạy ẩn không hiển thị trên menu bar hay Dock, đồng thời dụ người dùng cấp quyền Full Disk Access. Nhờ đó, mã độc có thể vượt qua cơ chế bảo vệ của hệ thống và truy cập trái phép vào các dữ liệu nhạy cảm như cookie trình duyệt, thông tin đăng nhập, Apple Notes và tin nhắn mà không bị cảnh báo.

Hạ tầng phát tán sử dụng ứng dụng hình nền động giả mạo được phân phối qua các domain lừa đảo, kết hợp với các kênh YouTube lâu năm bị chiếm quyền để tránh bị phát hiện. Payload chính là một backdoor Mach-O được viết bằng Go và được obfuscate mạnh. Sau khi hoạt động, mã độc thiết lập cơ chế điều khiển từ xa dạng module, tải các thành phần chức năng từ CDN hợp pháp, lưu tạm và thực thi theo từng bước.

The wallpapermacos download được đánh giá là có chứa mã độc

Mã độc sử dụng kiến trúc module để thu thập dữ liệu nhạy cảm trên macOS, bao gồm thông tin đăng nhập trình duyệt, dữ liệu Telegram, khóa SSH và các thông tin liên quan đến developer. Ngoài ra, nó còn có khả năng trích xuất nội dung từ Apple Notes bằng cách giải nén và xử lý dữ liệu nội bộ.

CryptoWalletsGrab download.

Mã độc sử dụng module ReplaceApp để thay thế ứng dụng ví tiền mã hóa hợp pháp bằng phiên bản trojan hóa nhằm đánh cắp seed phrase. Đồng thời, nó duy trì kết nối C2 liên tục thông qua Firebase Realtime Database, sử dụng cơ chế giao tiếp hai chiều để nhận lệnh, tải module động và gửi kết quả thực thi dưới dạng lưu lượng web hợp lệ.

Hex dump của yêu cầu POST tới Firebase outbox hiển thị kết quả module

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công phát tán mã độc ClipBanker thông qua Proxifier nhằm đánh cắp tiền điện tử của nạn nhân tại khu vực châu Á, trong đó có Việt Nam.

Chuỗi tấn công

Giai đoạn ban đầu, kẻ tấn công tận dụng GitHub để phát tán phần mềm Proxifier giả mạo, đánh lừa người dùng thực hiện tải file.

Chuỗi tấn công

Khi nạn nhân chạy proxifier.exe, mã độc sẽ thêm một exception trong Microsoft Defender nhằm tránh bị phát hiện. Đầu tiên mã độc thực hiện tạo tệp prof Proxifier???.tmp và thực thi. Sau đó, một ứng dụng .NET có tên “api_updater.exe” được đưa vào để xử lý các exception của Microsoft Defender.

Sau khi các exception được thiết lập, proxifier.exe sẽ giải nén và cài đặt Proxifier hợp pháp. Mã độc thực hiện tạo một tiến trình mới, load module proxifierupdater.exe, khởi chạy tiến trình hợp pháp conhost.exe và đưa vào mộ ứng dụng .NET tên là bin.exe để thực thi tập lệnh PowerShell.

Tập lệnh PowerShell

Tập lệnh PowerShell thực hiện các hành động cụ thể sau:

Giai đoạn tiếp theo được khởi chạy cùng với tác vụ được tạo trong Task Scheduler.

Tập lệnh PowerShell khác có nhiệm vụ tải xuống các script cho giai đoạn tiếp theo từ các địa chỉ được mã hóa cứng và thực thi. Các địa chỉ này thuộc về các dịch vụ dạng Pastebin với nội dung được mã hóa theo nhiều cách khác nhau cùng một lúc.

Tập lệnh được giải mã và gỡ rối mã từ khóa đăng ký Config

Tập lệnh từ Pastebin tiếp tục hành vi tải xuống payload từ GitHub

Tập lệnh được giải mã từ Pastebin

Sau khi giải mã và deobfuscated, nhận được một script thực hiện trích xuất Shellcode và chuỗi base64, khởi chạy fontdrivhost.exe, đưa shellcode vào tiến trình. Shellcode sẽ thực hiện giải nén và load payload ở giai đoạn cuối cùng, có nhiệm vụ giám sát clipboard để tìm các chuỗi trông giống địa chỉ ví tiền điện tử Blockchain khác nhau rồi thay thế chúng thành địa chỉ của kẻ tấn công.

Tập lệnh sau khi được giải mã

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán mã độc NGate, lợi dụng ứng dụng thanh toán NFC HandyPay để đánh cắp dữ liệu thẻ và mã PIN, qua đó thực hiện các hành vi gian lận tài chính. Chiến dịch chủ yếu nhắm mục tiêu vào người dùng thiết bị Android trong đó có khu vực Việt Nam thông qua các kịch bản lừa đảo và phân phối ứng dụng ngoài nguồn chính thống.

Chuỗi tấn công

Nhóm tấn công phát tán biến thể NGate thông qua website xổ số giả mạo “Rio de Prêmios” và trang Google Play giả cho ứng dụng “Proteção Cartão”. Nạn nhân bị dụ tải và cài đặt ứng dụng HandyPay đã bị cài cắm mã độc từ nguồn ngoài, sau đó được yêu cầu đặt làm ứng dụng thanh toán NFC mặc định.

Chuỗi tấn công

Phân bố địa lý các khu vực và quốc gia bị ảnh hưởng

Khi tải xuống phần mềm HandyPay, Android mặc định chặn cài đặt và yêu cầu người dùng bật tùy chọn “Allow from this source”. Sau khi bật tùy chọn này, người dùng tiếp tục cài đặt ứng dụng như bình thường.

Sau khi cài đặt, ứng dụng yêu cầu được đặt làm ứng dụng thanh toán NFC mặc định. Tuy nhiên, ứng dụng không yêu cầu thêm bất kỳ quyền nào, giúp giảm mức độ nghi ngờ và dễ dàng vượt qua sự chú ý của người dùng.

HandyPay không yêu cầu quyền nào

Ứng dụng yêu cầu nạn nhân nhập mã PIN thẻ thanh toán và chạm thẻ vào mặt sau thiết bị để đọc dữ liệu NFC nhằm thu thập đầy đủ thông tin cần thiết phục vụ cho hành vi gian lận.

Mã độc lợi dụng chức năng của HandyPay để chuyển tiếp dữ liệu NFC tới thiết bị do kẻ tấn công kiểm soát. Thiết bị này được liên kết với địa chỉ email được hardcode trong ứng dụng, đảm bảo toàn bộ dữ liệu thu thập được gửi trực tiếp tới attacker. Trong khi đó, mã PIN được gửi riêng về máy chủ C&C thông qua giao thức HTTP.

Máy chủ C&C không chỉ dùng để thu thập mã PIN mà còn đóng vai trò là máy chủ phân phối ứng dụng độc hại, cho thấy hạ tầng tấn công được thiết kế tập trung nhằm phục vụ cả hai mục đích phát tán và thu thập dữ liệu.

Đánh cắp mã PIN đến máy chủ C&C qua giao thức HTTP

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công phát tán PXA Stealer thông qua LinkedIn, đánh cắp dữ liệu cá nhân trên toàn cầu tới từ tác nhân tại Việt Nam.

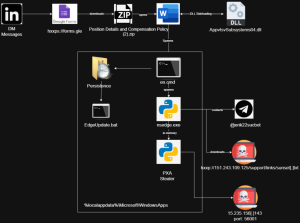

Chuỗi tấn công

Giai đoạn ban đầu, kẻ tấn công tận dụng LinkedIn để phát tán thông tin tuyển dụng giả mạo thông qua các tài khoản bị xâm nhập, mạo danh cơ hội việc làm hợp pháp.

Chuỗi tấn công

Kẻ tấn công thực hiện dẫn dắt nạn nhân thông qua một chuỗi phân phối nhiều tầng dựa trên các nền tảng đáng tin cậy, bao gồm Google Form, URL rút gọn và một tệp ZIP được lưu trữ trên Dropbox.

Khi nạn nhân tải về và mở tệp nén, một tệp nhị phân Microsoft Word giả dạng được thực thi, kích hoạt DLL Sideloading. Tệp DLL được phóng đại kích thước lên khoảng 100 MB nhằm bypass các quy trình quét tự động và các cơ chế kiểm tra giới hạn kích thước tệp.

File Word giả mạo thực thi một tập lệnh batch script, dùng để triển khai mã độc ở giai đoạn tiếp theo, đồng thời thiết lập cơ chế persistence thông qua task scheduled ngụy trang dưới tiến trình cập nhật hợp pháp của Microsoft Edge. Thành phần này sẽ thực hiện kích hoạt Infostealer nằm bên trong bộ nhớ.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

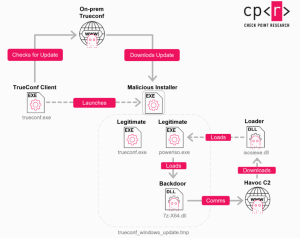

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công, khai thác lỗ hổng zero-day (CVE-2026-3502) trong ứng dụng TrueConfig, nhắm mục tiêu vào các tổ chức chính phủ tại khu vực Đông Nam Á.

Chuỗi tấn công

Giai đoạn tấn công bắt đầu khi ứng dụng TrueConf khởi chạy, từ một liên kết được gửi tới mục tiêu từ nhóm tấn công. Liên kết này khởi chạy ứng dụng TrueConf đã được cài đặt và hiển thị lời nhắc cập nhật phiên bản mới.

Sau khi nạn nhân thực hiện cài đặt, kẻ tấn công thay thế gói cập nhật trên máy chủ TrueConf on-premise bằng một phiên bản đã bị vũ khí hóa, đảm bảo rằng ứng dụng sẽ tải về tệp độc hại thông qua quy trình cập nhật bình thường.

Tệp độc hại tải xuống bao gồm các thành phần cài đặt hợp lệ của ứng dụng TrueConf bên cạnh đó là các tệp poweriso.exe và một tệp 7z-x64.dll độc hại vào đường dẫn C:\ProgramData\poweriso\, sau đó DLL độc hại được load thông qua cơ chế DLL side-loading.

Chuỗi tấn công

Sau khi xâm nhập thành công vào máy nạn nhân, kẻ tấn công thực hiện một loạt hành động như trinh sát, chuẩn bị môi trường, tạo persistence, và tải xuống payload bổ sung 7z-x64.dll.

Kẻ tấn công thực hiện các hành vi như:

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công phát tán mã độc RustDesk thông qua trình cài đặt Microsoft Teams, được ký bằng chứng chỉ giả mạo “Zlatin Stamatov” thông qua Certum.

Chuỗi tấn công

Kẻ tấn công giành được quyền truy cập ban đầu thông qua việc người dùng thực hiện tìm kiếm và tải công cụ cài đặt Microsoft Teams (MSTeamsSetup.exe) từ trang web độc hại.

Chuỗi tấn công của chiến dịch

File MSTeamsSetup.exe thực chất là bộ cài đặt RustDesk RAT, mã độc thực hiện kết nối tới C2 mon.systemautoupdater[.]com với ip 23.277.141[.]144, qua đó giúp kẻ tấn công có được toàn quyền truy cập vào máy bị lây nhiễm.

Ngoài ra chiến dịch còn sử dụng một trang mồi nhử (decoy) systemautoupdater[.]com hiển thị một trang placeholder của GoDaddy Website Builder bắt nguồn từ Philippines, cho thấy tác nhân có thể có liên hệ hoặc đang giả mạo hạ tầng tại Philippines.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công, chèn dependency ẩn vào axios, nhằm phát tán mã độc khi người dùng thực hiện npm install.

Chuỗi tấn công

Giai đoạn ban đầu, kẻ tấn công chiếm được tài khoản maintainer chính của axios, thay đổi email liên kết thành ifstap@proton.me, sau đó sử dụng CLI để publish thủ công 2 phiên bản axios@1.14.1 và axios@0.30.4 mà không qua quy trình CI/CD trên GitHub.

Trước khi phát hành các bản axios độc hại, kẻ tấn công chuẩn bị sẵn một gói độc hại trên npm: plain-crypto-js@4.2.1 được phát hành bởi tài khoản nrwise@proton.me, với mục đích:

| Timestamp (UTC) | Event |

| 2026-03-30 05:57 | Plain-crypto-js@4.2.0 được publish, chứa đầy đủ mã nguồn hợp lệ với mục đích thiết lập lịch sử phát hành trên npm, tránh việc gói bị nhận diện như một package không có lịch sử trong quá trình kiểm tra. Thông tin được dùng để đăng tải là địa chỉ nrwise@proton.me. |

| 2026-03-30 23:59 | Phiên bản Plain-crypto-js@4.2.0 được phát hành với một hook cùng với một dropper được obfuscated. Cơ chế thực thi được kích hoạt thông qua lệnh postinstall: node setup.js. |

| 2026-03-31 00:21 | Phiên bản axios@1.14.1 được chèn thêm một dependency thực thi ở runtime, phát hành thông qua tài khoản maintainer đã bị xâm phạm. |

| 2026-03-31 01:00 | Phiên bản axios@0.30.4 được phát hành với phương thức chèn mã độc tương tự |

| 2026-03-31 ~03:15 | Npm gỡ bỏ axios@1.14.1 và axios@0.30.4 ra khỏi registry. |

| 2026-03-31 03:25 | Npm kích hoạt security hold với plain-crypto-js, bắt đầu quá trình thay thế gói độc hại bằng placeholder ‘npm security-holder’. |

| 2026-03-31 04:26 | Npm phát hành gói security-holder plain-crypto-js@0.0.1- security.0 dưới tài khoản npm@npmjs.com, thay thế gói độc hại trên registry. |

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

Khuyến nghị:

Tháng 04/2026, đội ngũ NCS ghi nhận các phân tích đáng chú ý về mẫu mã độc sau:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch tấn công, phát tán mã độc Desck VB RAT thông qua các file JavaScript độc hại, sử dụng kỹ thuật fileless execution giúp tránh né các cơ chế phát hiện truyền thống.

Luồng hoạt động của mã độc

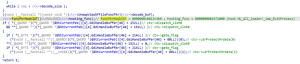

Tệp JavaScript được obfuscate nhiều lớp, sử dụng kỹ thuật tái tạo chuỗi động (dynamic string reconstruction) để tái tạo payload [T1027], sau đó truyền nội dung sang PowerShell để tiếp tục thực thi [T1059.001].

Tệp tin JavaScript độc hại bị mã hóa hoàn toàn

Thông qua script PowerShell ban đầu, mã độc tạo ra một payload PowerShell [T1059.001] bổ sung và bắt đầu thiết lập kết nối với domain [T1071]:

“andrefelipedonascime1768785037020.1552093[.]meusitehostgator[.]com[.]br”

Lệnh PowerShell thiết lập kết nối đến máy chủ của kẻ tấn công

Mã độc sử dụng kỹ thuật làm rối mã (Base64 encoding và reverse string) nhằm che giấu hạ tầng C2 hoặc nguồn tải, sau khi giải mã nhận được URL.

“https://pastebin.com/JO5odWV/0”

Lệnh PowerShell thực thi tệp tin “C:\Users\Public\xwgpv_01.ps1″, thực hiện kết nối tới domain (được mã hóa bằng base64) của kẻ tấn công, sau đó sử dụng InstallUtil.exe [T1218] để thực thi payload .NET độc hại. Payload được nạp trực tiếp vào bộ nhớ thông qua kỹ thuật .NET reflection [T1620] nhằm tránh ghi xuống đĩa.

Mã độc sử dụng các hàm được làm rối để che giấu hành vi, trong đó có thành phần giao tiếp mạng nhằm tải dữ liệu từ máy chủ C2.

Hàm prFVI bị làm rối để thực thi mã

Payload sau đó được thực thi thông qua cơ chế loader kết hợp kỹ thuật process injection [T1055], giúp nạp và chạy mã độc trực tiếp trong bộ nhớ mà không cần ghi xuống đĩa.

Hàm Execute thực hiện loader

Ngoài ra mẫu mã độc còn thực hiện một số kiểm tra môi trường nhằm phát hiện môi trường phân tích. Nếu phát hiện dấu hiệu bất thường, mã độc thực hiện hành vi phá hủy như khởi động lại hệ thống, nhằm gây khó khăn cho quá trình phân tích [T1497].

Cơ chế anti-sandbox

Payload cuối cùng tải xuống module Keylogger.dll để thu thập thông tin [T1056.001] và nạp các thông tin cấu hình vào bộ nhớ để thiết lập kết nối tới máy chủ điều khiển (C2). Tại runtime, ghi nhận các giá trị như domain (manikandan83.mysynology.net) và cổng (7535), phục vụ cho cơ chế giao tiếp với C2.

![]()

Domain và cổng mà keylogger.dll kết nối

Domain manikandan83.mysynology.net được xác định có liên quan đến hoạt động độc hại, phân giải tới địa chỉ IP 45.156.87.226 và sử dụng cổng 7535, nhiều khả năng đóng vai trò trong kênh liên lạc với máy chủ điều khiển (C2) của mã độc.

![]()

Kết nối tới domain độc hại

MITRE ATT&CK Mapping

| Tactic | ID | Technique Name |

| Execution | T1059.001 | PowerShell |

| Defense Evasion | T1027 | Obfuscated Files of Information |

| Defense Evasion | T1218 | System Binary Proxy Execution |

| Defense Evasion | T1620 | Reflective Code Loading |

| Defense Evasion | T1055 | Process Injection |

| Command and Control | T1071 | Application Layer Protocol |

| Defense Evasion | T1497 | Virtualization/Sandbox Evasion |

| Credential Access | T1056.001 | Keylogging |

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về hoạt động của nhóm ransomware Qilin sử dụng mã độc EDR Killer trong chuỗi tấn công, nhằm vô hiệu hóa các giải pháp bảo mật endpoint, tạo điều kiện cho các giai đoạn tấn công tiếp theo như triển khai ransomware và duy trì truy cập trong hệ thống mục tiêu. Mã độc được ghi nhận là có khả năng vô hiệu hóa hơn 300 EDR drivers trên thế giới.

Chuỗi tấn công

Chuỗi lây nhiễm bắt đầu khi một ứng dụng hợp lệ bị lợi dụng để side-load DLL độc hại (msimg32.dll) [T1574]. DLL này kích hoạt mã độc ngay trong hàm “DllMain”, đồng thời chuyển tiếp các API hợp lệ để tránh bị nghi ngờ. Sau khi được nạp, payload được giải mã và thực thi trực tiếp trong bộ nhớ nhằm né tránh phát hiện[T1620].

Chuỗi tấn công

Chiến dịch sử dụng nhiều giai đoạn tấn công, bao gồm 4 giai đoạn chính:

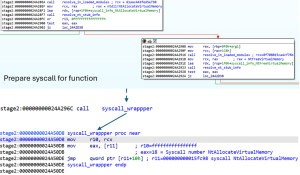

Giai đoạn 1 triển khai một PE loader phức tạp nhằm chuẩn bị môi trường thực thi và né tránh EDR. Loader sử dụng các kỹ thuật SEH/VEH để điều khiển luồng thực thi và áp dụng kỹ thuật syscall recovery[T1106] nhằm bypass các hook ở user-mode. Ngoài ra, mã độc còn tích hợp cơ chế anti-debug và geo-fencing để tránh phân tích.

Loader triển khai cơ chế chống debug bằng cách kiểm tra sự hiện diện của breakpoint trên hàm KiUserExceptionDispatcher[T1027]. Nếu phát hiện dấu hiệu phân tích, tiến trình sẽ chủ động crash. Việc kiểm tra được thực hiện trước khi cơ chế xử lý ngoại lệ bị sửa đổi, đảm bảo ngoại lệ được xử lý bởi handler mặc định và tránh lộ hành vi của mã độc.

Kỹ thuật anti-debug bằng breakpoint detection

Loader triển khai cơ chế geo-fencing bằng cách kiểm tra cấu hình ngôn ngữ của hệ thống. Nếu phát hiện môi trường thuộc danh sách loại trừ loader sẽ tự kết thúc.

Cơ chế geo-fencing dựa trên cấu hình ngôn ngữ hệ thống

Giai đoạn tấn công thứ 2 đóng vai trò như một lớp trung gian, thực hiện giải mã payload được lưu trong bộ nhớ [T1027] và dọn dẹp các vùng nhớ tạm trước đó. Sau khi hoàn tất, nó tiến hành hook Import Address Table (IAT) nhằm chuyển hướng các lời gọi API và thiết lập môi trường thực thi. Cuối cùng, luồng thực thi được chuyển sang Stage 3 để tiếp tục quá trình tấn công.

Giai đoạn tấn công thứ 2

Giai đoạn tấn công thứ 3 đóng vai trò thiết lập môi trường thực thi cho payload cuối. Tại đây, mã độc tiếp tục sử dụng cơ chế điều khiển luồng dựa trên VEH để làm rối quá trình thực thi. Đồng thời, nó thực hiện hook Import Address Table (IAT) [T1574] nhằm chuyển hướng các lời gọi API và kiểm soát hành vi của tiến trình. Ngoài ra, payload được ánh xạ vào vùng nhớ của các module hợp lệ [T1055], giúp tăng khả năng ẩn mình trước các giải pháp bảo mật. Sau khi hoàn tất, luồng thực thi được chuyển sang stage tiếp theo là thành phần EDR Killer.

Quá trình phân giải syscall và thực thi một số hàm nhất định.

PE file được giải nén từ bộ nhớ

Tại giai đoạn tấn công thứ 4, PE file được trích xuất từ giai đoạn 3 tương tự thực hiện các kĩ thuật kiểm tra hệ thống có thuộc danh sách loại trừ (Giai đoạn 1) và sẽ tự crash nếu thuộc danh sách loại trừ.

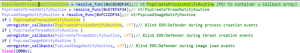

Mã độc tiến hành làm mù cơ chế giám sát của EDR bằng cách xóa hoặc vô hiệu hóa các callback ở cấp kernel [T1562.001] [T1014]. Các callback này thường được sử dụng để theo dõi các sự kiện như tạo tiến trình, tạo luồng hoặc nạp module. Việc loại bỏ các callback khiến EDR không còn khả năng ghi nhận và phân tích hành vi của tiến trình độc hại, từ đó làm suy giảm đáng kể hiệu quả phát hiện.

Cơ chế xóa callback giám sát của EDR ở cấp kernel

Mã độc sử dụng driver hợp lệ nhưng dễ bị khai thác (rwdrv.sys) theo kỹ thuật BYOVD nhằm thực hiện các thao tác ở cấp kernel [T1068]. Driver này cho phép truy cập trực tiếp vào bộ nhớ vật lý và phần cứng hệ thống từ user-mode mà không có kiểm soát bảo mật đầy đủ. Nhờ đó, mã độc có thể đọc/ghi bộ nhớ kernel [T1211], vô hiệu hóa các cơ chế bảo vệ và hỗ trợ việc chấm dứt các tiến trình EDR [T1562.001].

Ghi bộ nhớ kernel thông qua IOCTL của driver rwdrv.sys

Sau khi đã làm suy yếu cơ chế giám sát, mã độc tiếp tục sử dụng driver thứ hai (hlpdrv.sys) để chấm dứt các tiến trình liên quan đến EDR. Việc terminate được thực hiện ở cấp kernel giúp vượt qua các cơ chế tự bảo vệ của các sản phẩm bảo mật. Bước này hoàn tất quá trình vô hiệu hóa EDR, tạo điều kiện cho các hoạt động độc hại tiếp theo được thực thi mà không bị phát hiện.

Kết thúc tiến trình EDR thông qua driver hlpdrv.sys

| Tactic | ID | Technique Name |

| Persistence Privilege Escalation, Defense Evasion | T1574 | Hijack Execution Flow |

| Defense Evasion | T1620 | Reflective Code Loading |

| Defense Evasion | T1027 | Obfuscated Files or Information |

| Defense Evasion, Privilege Escalation | T1055 | Process Injection |

| Defense Evasion | T1562.001 | Disable or Modify Tools |

| Privilege Escalation | T1068 | Exploitation for Privilege escalation |

| Defense Evasion | T1211 | Exploitation for Defense Evasion |

| Persistence, Defense Evasion | T1014 | Rootkit |

| Execution | T1106 | Native API |

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

Khuyến nghị:

Trong tháng 04, Microsoft đã phát hành 163 lỗ hổng bảo mật CVE mới trong Windows và các thành phần của Windows, Azure, .NET và Visual Studio, SQL Server, Hyper-V Server, BitLocker, và Windows Wallet Service. Trong đó có 8 lỗ hổng được đánh giá mức độ Critical, 2 lỗ hổng được đánh giá là Moderate, 153 lỗ hổng được đánh giá là Important.

Các lỗ hổng nổi bật ghi nhận trong tháng:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Mức độ cảnh báo |

| 1 | CVE-2026-32201 | Microsoft SharePoint Server Spoofing Vulnerability | Tồn tại lỗ hổng do xác thực đầu vào không đúng cách trong Microsoft Office SharePoint cho phép kẻ tấn công thực hiện hành vi Spoofing qua mạng. | Important |

| 2 | CVE-2026-33825 | Microsoft Defender Elevation of Privilege Vulnerability | Tồn tại lỗ hổng do kiểm soát truy cập thiếu chi tiết trong Microsoft Defender cho phép kẻ tấn công được ủy quyền nâng cao đặc quyền trên hệ thống cục bộ. | Important |

| 3 | CVE-2026-33827 | Windows TCP/IP Remote Code Execution Vulnerability | Tồn tại lỗ hổng “race condition” trong Windows TCP/IP cho phép kẻ tấn công trái phép thực thi mã từ xa trên hệ thống bị ảnh hưởng. | Critical |

| 4 | CVE-2026-33824 | Windows Internet Key Exchange (IKE) Service Extensions Remote Code Execution Vulnerability | Tồn tại lỗ hổng do lỗi “double free” trong Windows IKE Extension cho phép kẻ tấn công thực thi mã từ xa qua mạng trên hệ thống bị ảnh hưởng. | Critical |

Khuyến nghị:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Sản phẩm | Mức độ cảnh báo |

| 1 | CVE-2026-34197 | Authenticated users could perform RCE via Jolokia MBeans | Tồn tại lỗ hổng Code injection do xác thực đầu vào không đúng cách trong Apache ActiveMQ cho phép kẻ tấn công đã xác thực có thể lợi dụng Jolokia JMX-HTTP bridge bị lộ tại /api/jolokia/ để tải cấu hình Spring XML từ xa, dẫn đến thực thi mã tùy ý trên hệ thống bị ảnh hưởng. | Apache ActiveMQ | Important |

| 2 | CVE-2026-40175 | Axios has Unrestricted Cloud Metadata Exfiltration via Header Injection Chain | Tồn tại lỗ hổng liên quan đến chuỗi tấn công Gadget cho phép kẻ tấn công khai thác lỗi Prototype Pollution trong các thư viện phụ thuộc bên thứ ba, dẫn đến thực thi mã từ xa và hoặc chiếm quyền kiểm soát toàn bộ hạ tầng đám mây trên hệ thống bị ảnh hưởng. | Axios | Critical |

| 3 | CVE-2026-20180 & CVE-2026-20186 | Cisco Identity Services Engine Remote Code Execution Vulnerabilities | Tồn tại lỗ hổng do xác thực đầu vào người dùng cung cấp không đầy đủ, kẻ tấn công từ xa, đã được xác thực với quyền Read Only Admin, có thể thực thi mã tùy ý thông qua gửi một yêu cầu HTTP được tạo đặc biệt đến thiết bị bị ảnh hưởng. | Cisco Identity Services Engine Software | Critical |

| 4 | CVE-2026-20147 | Cisco Identity Services Engine Remote Code Execution Vulnerability | Tồn tại lỗ hổng do xác thực đầu vào người dùng cung cấp không đầy đủ, kẻ tấn công từ xa, đã được xác thực với thông tin quản trị hợp lệ, có thể thực thi các câu lệnh tùy ý bằng cách gửi yêu cầu HTTP được tạo đặc biệt đến thiết bị bị ảnh hưởng. | Cisco Identity Services Engine Software & Cisco ISE Passive Identity Connector | Critical |

| 5 | CVE-2026-20184 | Cisco Webex Meetings Certificate Validation Vulnerability | Tồn tại lỗ hổng do xác thực chứng chỉ không đúng cách trong Cisco Webex Services cho phép kẻ tấn công từ xa, chưa được xác thực, có thể giả mạo bất kỳ người dùng nào trong dịch vụ, dẫn đến truy cập trái phép vào các dịch vụ Cisco Webex hợp lệ. | Cisco Webex Meetings | Critical |

| 6 | CVE-2026-35616 | FortiClient EMS Improper Access Control Vulnerability | Tồn tại lỗ hổng kiểm soát truy cập không đúng cách trong FortiClient EMS, cho phép kẻ tấn công không cần xác thực, thực thi mã hoặc lệnh trái phép thông qua các yêu cầu được tạo thủ công. | FortiClient EMS | Critical |

| 7 | CVE-2026-27681 | SQL Injection vulnerability in SAP Business Planning and Consolidation and SAP Business Warehouse | Tồn tại lỗ hổng do thiếu kiểm tra phân quyền trong SAP Business Planning and Consolidation và SAP Business Planning Warehouse cho phép người dùng, đã được xác thực thực thi các câu lệnh SQL được tạo thủ công để đọc, sửa đổi và xóa dữ liệu trong cơ sở dữ liệu trên hệ thống bị ảnh hưởng. | SAP Business Planning and Consolidation & SAP Business Warehouse | Critical |

| 8 | CVE-2026-33825 | Missing Authorization check in SAP ERP and SAP S/4 HANA (Private Cloud and On-Premise) | Tồn tại lỗ hổng do thiếu kiểm tra phân quyền trong SAP ERP và SAP S/4HANA (Private Cloud và On-Premises), kẻ tấn công đã xác thực có thể thực thi một particular ABAP report để ghi đè bất cứ report ABAP thực thi hiện có nào có tên tám ký tự mà không cần quyền, dẫn đến chức năng dự kiến có thể trở nên không khả dụng trên hệ thống bị ảnh hưởng. | SAP ERP & SAP S/4 HANA (Private Cloud and On-Premise) | High |

| 9 | CVE-2026-33826 | Windows Active Directory Remote Code Execution Vulnerability | Tồn tại lỗ hổng do xác thực đầu vào không đúng cách trong Windows Active Directory cho phép kẻ tấn công từ xa, đã được cấp quyền hợp lệ, thực thi mã tùy ý trên hệ điều hành thông qua mạng. | Windows Server | Critical |

| 10 | CVE-2026-40372 | ASP.NET Core Elevation of Privilege Vulnerability | Tồn tại lỗ hổng leo thang đặc quyền do xác minh chữ ký mật mã không đúng cách trong ASP.NET Core, cho phép kẻ tấn công trái phép leo thang đặc quyền trên mạng. | ASP.NET Core | Important |

Khuyến nghị:

Danh sách các IoC liên quan đến các mã độc/ chiến dịch tấn công mới xuất hiện trong tháng 04/2026.

Indicators of Compromise

SHA-256

8d029b65c1076141d4817f25428cef44888b2fb4349ab9b9df7a413d240e1177

b0cd860f18b0136e063d7ef9a3c84d138a1a21dbea019605ce66a3a1fad91db4

ff7f0c39aa90ed8f4ce24658a347e7871bb5f6a607eaedf2cf2859a1fb5782a9

070402c2c531aa3a87b9ccd080532a51d17b01d982b205fc4487246d58de8913

b73adc5dc04159241e4a89cbc82eaa381f406080f3aaaa1f27d145900dd54267

82cb3a22c90aee6cfc2f7e7f72e921e21226492c1d424d2b754b9cd763ab0b20

47373950e1d23c066de0ed2d511b4b7eea56ec22d7b501db265995fec51dbb44

4584d02b5193799453766857dba97021f966b9cbf6033d7dd3a33d61eb975a6c

636fa90aebab98534dcdbe50508ed8d3607c284c72f831a4503e223540d3f761

Network indicators

mactest-6b2ab-default-rtdb[.]firebaseio[.]com

wallpapermacos[.]com

wallspaceapp[.]com

cdn[.]filestackcontent[.]com

83[.]217[.]209[.]88

111[.]90[.]149[.]111

Indicators of compromise

MD5

34a0f70ab100c47caaba7a5c85448e3d

7528bf597fd7764fcb7ec06512e073e0

8354223cd6198b05904337b5dff7772b

Network indicators

https[:]//pastebin[.]com/raw/FmpsDAtQ

https[:]//snippet[.]host/aaxniv/raw

https[:]//chiaselinks[.]com/raw/nkkywvmhux

https[:]//rlim[.]com/55Dfq32kaR/raw

https[:]//paste.kealper[.]com/raw/k3K5aPJQ

https[:]//git.parat[.]swiss/rogers7/dev-api/raw/master/cpzn

https[:]//pinhole[.]rootcode[.]ru/rogers7/dev-api/raw/master/cpzn

https[:]//GitHub[.]com/lukecodix/Proxifier/releases/download/4.12/Proxifier.zip

https[:]//gist.GitHub[.]com/msfcon5ol3/107484d66423cb601f418344cd648f12/raw/d85cef60cdb9e8d0f3cb3546de6ab657f9498ac7/upxz

Indicators of compromise

SHA-1

48A0DE6A43FC6E49318AD6873EA63FE325200DBC

A4F793539480677241EF312150E9C02E324C0AA2

94AF94CA818697E1D99123F69965B11EAD9F010C

Network Indicators

104[.]21[.]91[.]170

108[.]165[.]230[.]223

protecaocartao[.]online

Indicators of compromise

SHA-256

809560ff6a4c93d1ce9b026a406278bfbf2fee9c4af5d2a18c3e0a4e0cc6c096

bb980902e25dfca4333c196222378a07b128e2bd600976cff9356befd72eeb71

6802dbadc0f2444539bc148a4da3210442d9f72a0bf0e0e9b63ca2a52f77fd69

25392863a38a411d8cb9c0dbd4b35132be57e687e350ed051a465a443632f52b

a77f0e2d3e0523fb7ac29c653a7d11350a8e78cb515734740702042df12652fa

8c2cea43321dd6f1f0f8c8ffc4ec41c6fa6569b4a7803fa1410bf57caa21517d

d2011cbc82fd65d23628b8ff8b2fd91b3d75eb3c28dccb269d12babbf70069ee

7a2bcbd1902f7f74c9c043e55f42f2ada16e00828a558fb01c13dccd9c4e7997

653f1b0f2b4c711b46016c268fb985d82528bb4240e202be9640f31a0e6217b8

eee8da16f2276eaa4fdf4d35d323bcc156703ca5d5a80d6a5e30c10874589b04

3d1350fcf1dd81090925ce5c05c76a07ea5dfdc87dd47b19c026faa43f269818

406a6694eb5f377ad6be4750fc3cfde0528dd467274de21371fae01e9ada4562

135d90475895fe3b1fdd33ec471580449792a523b830e86ea4385cad697cd7d2

758e8d7b0e62c63b3f4d413a08a4c4f977b9d72d87ed600bf8933d80b730814d

04da925150e38fc5a08edb5127dddf69bf687c6a4f200f4bf80ae07a897ab307

203ed2104cff224d0d57f19093305b982cb313c90c78d99a1310c4212d5c193b

a0e4fe335cf9f6b2d8819944927535ddcfaca52cbe1fbc97f704e1456fe9b339

5b837a0c87b0352c1cc5887d8d76d92cd7285fe5b855452763776889b533e3c5

51f4c013283cf47810645df3716c5f7a3061cc2ded171d0ab82dbd990442583f

4a7ff5e4915ae3b713c1a16dff9263fa616378506067e4c222f46c28ae9deb50

412727f6fe6ea9df8b21ba8cf15d6f13dc42f48f34c1e0da4970f7c49fd35345

2af6f65872116a6bbd258ff24e04ab3d0695afb3fd3084ad3c070df766904a77

e864c0f1a2bb037a8cd9a9497af80d5b9d516627e593f9e40992f83e3a23956a

caeed0080f22e3a6dbbd6c329bf4a1050685d60074bc0b298e84aed37fe997ed

632d7159ae3595992031fd363f8e2f15f0f66a7f4a13fa1a33283f40575ca01f

8ba19fe8e7235c097241b843cfbad6868e8305cd378004f94b44819379bd992c

833a9fcc4fc6b7fe7b55b1ad15cb79526904fc61d794d12301a1ba73da1ca8d1

9f94b9a4e9b2ff0f0edf118fb28ea2d8c7cc1a7f695d8709d354aa9bbd79dadd

0187ec26abfbe7abf7f33d9b2eaa38ece74faa3b6ee333d1c42d083a42cfa700

2866ef1c14eb70063d165c658d4c69240788e2044bffa2336fb0138d015ddb58

6c76fb6628a9c6f9cb01a3795ea57f04f25a44dd190ea69a0684d14cdc6bbf48

257a09cdde82c8faf2e1ea5ea21c59efb91211d608db2b90bea5e46a1f660fad

0c5e23b8b991c4064d452e12b7662152a69ac953514df3f187dd568a9845dcc7

c4961b9c0accb64510c6a8b26ddf6ee5f7ef41fcc68da82c3e7dd06ceb07f12a

f1cd9c273b97402fe0207ecaa8c7afba7f9cb2c2cac0aec774209ecf1358ee0e

23b122deea347dbe2407c1542c1cc6caaafca537eb5d1950a4ed7c8a69395dbb

ab2cb803a2973ea1db618ccd75e335f5009626d6862e35b8fdd1f39ad2058ea7

c8217c0dab2d562989c43cd35a3eeb5a82b2810953e46f1b1fb6e8fb24732f22

9331c93d923d908a1aac3083cb15b6e09b8c24d48e4ad9e95d8b63412dece9a5

651a048f84d6f3a4e27182d1a5d2524218d994b491312930f5c705924994d44e

Network indicators

http://151.243.109.125/support/links/sunset[.]txt

195.24.236[.]116:8080/recover/links/sunset.txt

https://t[.]me/erik22sucbot

151.243.109[.]125

Indicators of compromise

MD5

22e32bcf113326e366ac480b077067cf

9b435ad985b733b64a6d5f39080f4ae0

248a4d7d4c48478dcbeade8f7dba80b3

Network indicators

43.134.90[.]60

43.134.52[.]221

47.237.15[.]197

Indicators of Compromise

| SHA-256 | SHA-1 |

| d01148808fbeefa22cd4541cdaaee8bc1f74e3045302115dc5b08b99ff93dc9c | 93aa31051cd1bac3bb2ffddb71f93330dcab9d89 |

Network indicators

systemautoupdater[.]com

mon[.]systemautoupdater[.]com

calipology[.]com

calipology[.]co[.]uk

13[.]248[.]243[.]5

76[.]223[.]105[.]230

23[.]27[.]141[.]44

Indicators of Compromise

Network indicators

sfrclak[.]com

142[.]11[.]206[.]73

Indicators of Compromise

MD5

138f29a9190acad9c392cc6fe37104b8.

f040a81be4d3b3584b79036d77794c16.

fd684ea48cb97714d4f8a0c741cf862b.

a624f6cb9ccd4106f91e58049163c757.

f17ed8c5c54bae6c74d0d793d7c7a72a.

SHA-256

220e11c678bcba151545ce19398e08b8802103bfbbc11696f3301ea8fa38190c.

Network Indicators

andrefelipedonascime1768785037020.1552093[.]meusitehostgator[.]com[.]br

hxxps[:]//Pastebin[.]com/JO5odWV/0

manikandan83[.]mysynology[.]net

45[.]156[.]87[.]226

Indicators of Compromise

MD5:

89ee7235906f7d12737679860264feaf

6bc8e3505d9f51368ddf323acb6abc49

cf7cad39407d8cd93135be42b6bd258f

1305e8b0f9c459d5ed85e7e474fbebb1