THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT THÁNG 02-2026

Hàng tháng, NCS sẽ tổng hợp các thông tin bảo mật về APT, Malware, CVEs

Trong tháng 02/2026, đội ngũ NCS ghi nhận các chiến dịch tấn công APT đáng chú ý sau:

| STT | Tên chiến dịch | Mô tả |

| 1 | Chiến dịch phát tán mã độc CoolClient nhắm vào khu vực Đông Nam Á | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán biến thể mới của mã độc CoolClient tại Myanmar, Malaysia, Mông Cổ và Nga, lợi dụng phần mềm hợp pháp do Sangfor phát triển nhằm đánh cắp dữ liệu đăng nhập trình duyệt. |

| 2 | Chiến dịch phishing phát tán mã độc PureRAT từ Threat Actor Việt Nam | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phishing ngụy trang dưới dạng cơ hội việc làm nhằm phát tán phần mềm độc hại PureRAT tới từ tác nhân tại Việt Nam |

| 3 | Chiến dịch tấn công nhắm vào máy chủ IIS tại Việt Nam | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch WEBJACK nhắm vào máy chủ IIS tại Việt Nam, Thái Lan, Ấn Độ, Nhật Bản và Pakistan |

| 4 | Chiến dịch phát tán mã độc Chrysalis nhắm vào khu vực Đông Nam Á | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch do nhóm APT Lotus Blossom từ Trung Quốc, triển khai backdoor nhắm vào khu vực Đông Nam Á tập trung vào các tổ chức chính phủ, viễn thông, hàng không |

| 5 | Chiến dịch tấn công nhắm vào Citrix ADC Gateway và Netscaler Gateway | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch reconnaissance nhắm vào Citrix ADC Gateway và Netscaler Gateway được phát hiện từ ngày 28/01/2026 |

Thông tin chi tiết các chiến dịch:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán biến thể mới của mã độc CoolClient tại Myanmar, Malaysia, Mông Cổ và Nga, lợi dụng phần mềm hợp pháp do Sangfor phát triển nhằm đánh cắp dữ liệu đăng nhập trình duyệt.

Mã độc thu thập thông tin chi tiết về system & user information, bao gồm “Computer name, phiên bản hệ điều hành, RAM, MAC, IP address, thông tin người dùng đã đăng nhập sau đó tải dữ liệu đánh cắp được về C2, xóa tệp, thiết lập keylogging, TCP tunneling, reverse proxy và thực thi các plugin để chạy các mô-đun trong bộ nhớ.

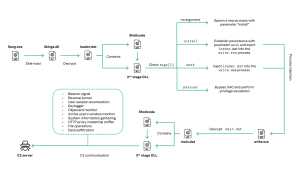

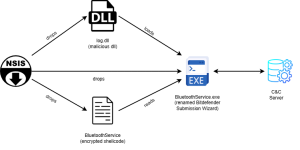

Tổng quan về luồng thực thi của mã độc

Ở phiên bản mới nhất, CoolClient hoạt động dựa vào các tệp sau:

Tiến trình write.exe thực hiện giải mã và khởi chạy tệp main.dat, chứa DLL cho giai đoạn cuối cùng. Các tính năng cốt lõi của mã độc sẽ được triển khai trong DLL này. Khi khởi chạy, nó sẽ kiểm tra xem keylogger, đánh cắp clipboard và trình thu thập thông tin xác thực HTTP Proxy có được bật hay không. Nếu có, CoolClient sẽ tạo một chuỗi mới cho từng chức năng cụ thể.

Một tính năng mới trong biến thể lần này là giám sát clipboard, tận dụng các chức năng thường bị lạm dụng bởi kẻ tấn công như GetClipboardData và GetWindowTextW, để trích xuất thông tin clipboard. Đồng thời mã độc cũng hiển thị tiêu đề trên cửa sổ, Process ID bằng API GetWindowTextW, thông tin này cho phép kẻ tấn công theo dõi hành vi của người dùng và xác định bối cảnh dữ liệu được sao chép tại thời điểm nhất định. Nội dung bị đánh cắp và được mã hóa bằng XOR với khóa 0xAC, sau đó được ghi vào tệp tại C:\ProgramData\AppxProvisoning.xml.

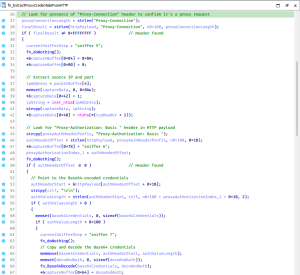

Tính năng mới thứ 2 của mã độc là thu thập thông tin xác thực HTTP Proxy. CoolClient tạo các luồng chuyên dụng để chặn và phân tích lưu lượng mạng trên từng địa chỉ IP cục bộ sau đó trích xuất thông tin xác thực proxy từ lưu lượng HTTP bị chặn. Chức năng này hoạt động bằng cách phân tích payload TCP thô để xác định Proxy-Connection header sau đó tìm kiếm Proxy-Authorization Basic header, trích xuất và giải mã thông tin xác thực được mã hóa Base64 và lưu vào bộ nhớ để gửi tới C2.

Hàm trích xuất thông tin xác thực được mã hóa Base64

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phishing ngụy trang dưới dạng cơ hội việc làm nhằm phát tán phần mềm độc hại PureRAT tới từ tác nhân tại Việt Nam.

Chiến dịch phát hiện lần đầu tiên vào tháng 12/2025, bắt đầu bằng các email sử dụng cơ hội việc làm hoặc lời mời làm mồi nhử, đính kèm các tệp ZIP, RAR độc hại hoặc đường dẫn tải các tệp được lưu trữ trên Dropbox. Nếu các tệp tin nén được mở, mã độc sẽ bắt đầu quá trình lây nhiễm bằng việc cài đặt PureRAT hoặc một payload khác như HVNC.

Trong các mẫu mã độc được phân tích, phát hiện các địa chỉ dạng “@dev.vn” xuất hiện trong 3 mật khẩu được kẻ tấn công sử dụng để giải nén file: “huna@dev.vn”, “hwan@dev.vn”, “hwanxkiem@dev.vn”. Ngoài ra, tài khoản Gitlab mà kẻ tấn công sử dụng là “gitlab[.]com/kimxhwan”.

Các tệp này thường chứa một tệp thực thi với mục đích thực hiện DLL sideloading. Trong các trường hợp khác nhau, tệp thực thi được sử dụng để thực hiện hành vi DLL sideloading có thể là Haihaisoft PDF Reader hoặc một phiên bản cũ của Microsoft Excel.

Các DLL được tải có nhiệm vụ thực thi những tệp tin batch scripts. Dựa theo phân tích, các tệp tin batch script này có thể được tạo thông qua sử dụng AI.

Sau khi được thực thi, mã độc sẽ tạo một thư mục ẩn trong %LOCALAPPDATA%\Google Chrome. Đổi tên document.pdf và document.docx thành huna.zip và huna.exe, sau đó thực hiện giải nén huna.zip bằng mật khẩu (huna@dev.vn) rồi thực thi zvhost.exe (python.exe giả mạo tiến trình hệ thống) để thực thi payload đã được mã hóa Base64 từ http://196.251.86[.]145/huna2

Sau khi giải mã và thực thi payload, mã độc sẽ tạo persistence bằng cách thêm chính nó vào Run key của người dùng, giả mạo ChromeUpdate. Trong một số trường hợp khác, mã độc thực hiện tạo scheduler task với nhiều task name khác nhau.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch WEBJACK nhắm vào máy chủ IIS tại Việt Nam, Thái Lan, Ấn Độ, Nhật Bản và Pakistan.

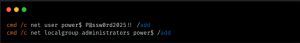

Chuỗi tấn công

Giai đoạn ban đầu, nhóm tấn công sử dụng webshell, SoftEther VPN hoặc EasyTier để kiểm soát các máy chủ bị xâm nhập, thực hiện các câu lệnh thu thập thông tin hệ thống như “whoami” hay “tasklist”. Sau đó thực hiện triển khai các công cụ VPN và thiết lập persistence bằng cách tạo một hidden user có tên “admin$”, nếu tài khoản “admin$” bị chặn, sẽ thực hiện tạo một tài khoản khác tên “mysql$” thay thế.

Một số công cụ được nhóm tấn công sử dụng trong quá trình khai thác như:

Sau đó nhóm tấn công thực hiện triển khai 2 tệp nén chứa phiên bản mới nhất của mã độc BadIIS bằng tài khoản mới được tạo ở giai đoạn trước đó. Tên tệp có sự tương quan với khu vực bị nhắm tới:

Ngoài ra, nhóm tấn công còn tạo thêm các tài khoản ẩn khác để duy trì persistence

Các tài khoản được tạo để duy trì persistence

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch do nhóm APT Lotus Blossom từ Trung Quốc, triển khai backdoor nhắm vào khu vực Đông Nam Á tập trung vào các tổ chức chính phủ, viễn thông, hàng không.

Chuỗi tấn công

Luồng thực thi của mã độc

Giai đoạn xâm nhập và triển khai ban đầu được xác nhận khi tiến trình notepad++.exe và GUP.exe thực thi một quy trình có tên “update.exe” được tải xuống từ IP 95.179.213[.]0. Update.exe thực chất là một chương trình cài đặt NSIS, một công cụ thường được các nhóm APT Trung Quốc sử dụng để phân phối payload. NSIS thực hiện tạo thư mục “Bluetooth” trong “%AppData%”, sao chép và đổi tên các file được tải về, thay đổi thuộc tính thư mục thành Hidden và thực thi BluetoothService.exe.

BluetoothService.exe thực chất là phần mềm Bitdefender hợp pháp, bị lợi dụng để thực hiện DLL sideloading với mục đích tải BluetoothService vào bộ nhớ của tiến trình đang chạy, giải mã và thực thi shellcode.

Ngoài ra, chức năng của mã độc được tùy chọn dựa theo tham số được nhóm tấn công truyền vào:

| Argument | Mode | Action |

| (None) | Installation | Cài đặt persistence (Service hoặc Registry) trỏ tới tệp thực thi tại tham số -i. |

| -i | Launcher | Chạy một chương trình thực thi mới thông qua ShellExecuteA, sau đó kết thúc. |

| -k | Payload | Bỏ qua kiểm tra cài đặt và thực thi mã độc hại (C2 & Shellcode) |

Nhóm tấn công triển khai một svchost.exe giả mạo tại “C:\ProgramData\USOShared\” để tải shellcode từ tệp “conf.c” nằm cùng đường dẫn. Phân tích ban đầu phát hiện đây là một chuỗi hành vi sử dụng một tiến trình nhúng mã Metasploit_api để tải xuống Cobal Strike beacon.

Luồng thực thi của conf.c và các loaders

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

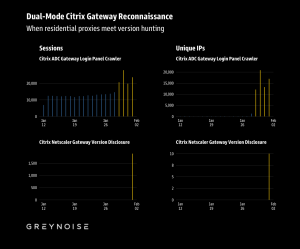

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch reconnaissance nhắm vào Citrix ADC Gateway và Netscaler Gateway được phát hiện từ ngày 28/01/2026.

Biểu đồ thống kê số lượng phiên và IP truy cập

Kể từ ngày 28/01/2026, thống kê chỉ ra có 111.834 phiên với 63.189 source IP truy cập nhắm tới “/logon/LogonPoint/index.html” và “/epa/scripts/win/nsepa_setup.exe” trên Citrix ADC Gateway và Citrix Netscaler Gateway nhằm tìm kiếm các trang đăng nhập Citrix Gateway và thu thập phiên bản phần mềm.

Trong đó, 39.461 phiên kết nối tới từ một IP Microsoft Azure Canada bằng cách sử dụng agent Prometheus blackbox-exporter. Các lưu lượng còn lại đến từ các ISP dân cư tại nhiều quốc gia như Việt Nam, Argentina, Mexico, Algeria, Iraq,… mỗi IP chỉ tạo một phiên truy cập. Đây là kỹ thuật xoay vòng proxy dân cư (residential proxy rotation) trong đó mỗi IP có fingerprint trình duyệt riêng và cho phép thay đổi liên tục cả địa chỉ IP lẫn chuỗi User-Agent. Những IP này vượt qua được chặn theo địa lý (geo-blocking) và lọc theo uy tín (reputation filtering) vì chúng là địa chỉ IP người dùng thật từ ISP dân cư.

Vào ngày 01/02, 10 IP thuộc AWS đã gửi tổng cộng 1.892 request nhắm vào file cài đặt Citrix Endpoint Analysis (EPA) trong một khoảng thời gian 6 tiếng:

Cả 10 nguồn đều sử dụng User-Agent Chrome 50 giống hệt nhau (phiên bản 2016) và có HTTP fingerprint hoàn toàn đồng nhất. Hoạt động trinh sát này có khả năng thể hiện hành vi lập bản đồ cơ sở hạ tầng trước khi khai thác.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

Khuyến nghị:

Tháng 02/2026, đội ngũ NCS ghi nhận các phân tích đáng chú ý về mẫu mã độc sau:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch gián điệp PRC-Nexus chiếm đoạt lưu lượng truy cập web nhắm mục tiêu vào các nhà ngoại giao ở Đông Nam Á.

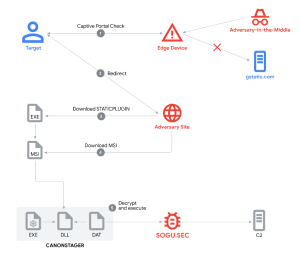

Chuỗi tấn công

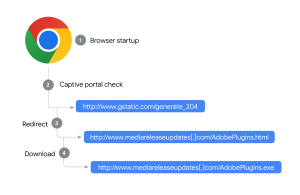

Chiến dịch chiếm đoạt lưu lượng web của mục tiêu bằng cách chuyển hướng qua captive portal, dẫn nạn nhân đến một trang giả mạo “plugin update” và tải xuống downloader được ký số hợp lệ mà GTIG theo dõi với tên STATICPLUGIN. Downloader này cuối cùng triển khai backdoor SOGU.SEC (biến thể của PlugX) hoàn toàn trong bộ nhớ.

Chuỗi tấn công đa giai đoạn tận dụng các kỹ thuật tinh vi để né tránh phát hiện, bao gồm:

Phương thức không cần phishing email truyền thống hay khai thác lỗ hổng zero-day, chủ yếu nhắm vào các nhà ngoại giao để thu thập tình báo.

Chuỗi tấn công của chiến dịch

Chuỗi chuyển hướng Captive portal

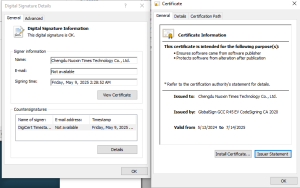

Tệp được tải xuống là phần mềm độc hại ở giai đoạn đầu tiên, có tên AdobePlugins.exe và được ký bởi Chengdu Nuoxin Time Technology Co., Ltd và là chứng chỉ hợp lệ do GlobalSign cấp, giúp bypass qua các biện pháp bảo mật.

File mã độc được ký bởi chứng chỉ hợp lệ

STATICPLUGIN được thiết kế dưới dạng một custom TForm (Delphi form) giả mạo hoàn hảo như trình cài đặt Microsoft Visual C++ 2013 Redistributable hợp pháp, nhằm lừa người dùng và bypass các cơ chế phát hiện hành vi bất thường.

Mã độc sử dụng Windows COM Installer object (thông qua COM interfaces như Windows Installer) để tải xuống một tệp từ URL:

Mặc dù phần mở rộng là .bmp (hình ảnh BMP), tệp thực chất là một gói MSI ngụy trang, chứa ba tệp chính:

Sau khi MSI được cài đặt (thường tự động hoặc qua tương tác người dùng), CANONSTAGER được thực thi thông qua kỹ thuật DLL side-loading: cnmpaui.exe (hợp pháp) tải cnmpaui.dll (độc hại) vào bộ nhớ, sau đó stager giải mã và triển khai SOGU.SEC hoàn toàn in-memory, tránh để lại dấu vết trên đĩa. Toàn bộ chuỗi này tận dụng obfuscation nâng cao (API hashing, Thread Local Storage, window procedures, message queues) để né tránh EDR và antivirus.

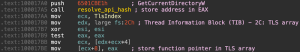

CANONSTAGER bí mật thực thi payload được mã hóa, là một biến thể của SOGU được theo dõi dưới dạng SOGU.SEC, đồng thời nó cũng được Obfucated bằng cách sử dụng custom API hashing và Thread Local Storage (TLS). Trình khởi chạy cũng sử dụng các tính năng hợp pháp của windows như Windows procedures, message queues và callback functions để thực thi payload ở giai đoạn cuối.

Ví dụ về lưu trữ địa chỉ hàm trong mảng TLS

CANONSTAGER tạo một Overlapped Window với cấu trúc WNDCLASS đã đăng ký để xử lý thông báo, ngoài ra cửa sổ được tạo với chiều cao và chiều rộng bằng 0 để ẩn trên màn hình.

Bên trong Window procedure, có một chức năng kiểm tra thông báo dạng 0x0018 (WM_SHOWWINDOW). Khi nhận được thông điệp dạng này, một luồng mới sẽ được tạo với chức năng giải mã và khởi chạy payload SOGU.SEC.

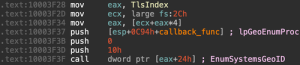

Mã độc thực hiện đọc file MSI mã hóa đã tải ở giai đoạn trước sau đó giải mã bằng mã RC4 đã được mã hóa cứng, cuối cùng là thực thi payload SOGU.SEC bằng EnumSystemsGeoID callback function.

Callback function thực thi SOGU.SEC

SOGU.SEC là một phần mềm độc hại tinh vi có chức năng thu thập thông tin hệ thống, tải lên, tải xuống các tệp từ CnC và thực thi lệnh từ xa

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

Khuyến nghị:

Trong tháng 02, Microsoft đã phát hành các bản vá cho 58 CVE mới trong các sản phẩm của Windows và Windows components, Office và Office Components, Azure, Microsoft Edge (Chromium-based), .NET và Visual Studio, GitHub Copilot, Mailslot FS, Exchange Server, Internet Explorer (!), Power BI, Hyper-V Server, và the Windows Subsystem for Linux. Trong đó có 05 lỗ hổng được đánh giá mức độ Critical, 02 lỗ hổng được đánh giá Moderate, 51 lỗ hổng được đánh giá là Important.

Các lỗ hổng nổi bật ghi nhận trong tháng:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Mức độ cảnh báo |

| 1 | CVE-2026-21510 | Windows Shell Security Feature Bypass Vulnerability | Tồn tại lỗ hổng do lỗi cơ chế bảo vệ trong Windows Shell cho phép kẻ tấn công trái phép bỏ qua tính năng bảo mật qua mạng trên hệ thống bị ảnh hưởng. | Important |

| 2 | CVE-2026-21514 | Microsoft Word Security Feature Bypass Vulnerability | Tồn tại lỗ hổng do việc phụ thuộc vào các đầu vào không đáng tin cậy trong một quyết định bảo mật của Microsoft Office Word cho phép kẻ tấn công không được xác thực có thể vượt qua một tính năng bảo mật trên hệ thống cục bộ | Important |

| 3 | CVE-2026-21519 | Desktop Window Manager Elevation of Privilege Vulnerability | Tồn tại lỗ hổng truy cập tài nguyên bằng kiểu không tương thích (type confusion) trong Desktop Windows Manager cho phép kẻ tấn công đã được xác thực có thể leo thang đặc quyền trong hệ thống cục bộ | Important |

| 4 | CVE-2026-21533 | Windows Remote Desktop Services Elevation of Privilege Vulnerability | Tồn tại lỗ hổng do việc quản lý đặc quyền không đúng cách trong Windows Remote Desktop cho phép kẻ tấn công đã được xác thực có thể leo thang đặc quyền trên hệ thống cục bộ | Important |

| 5 | CVE-2026-21513 | Internet Explorer Security Feature Bypass Vulnerability | Tồn tại lỗ hổng do lỗi cơ chế bảo vệ trong MSHTML Framework cho phép kẻ tấn công không được xác thực có thể vượt qua một tính năng bảo mật thông qua mạng trên hệ thống bị ảnh hưởng. | Important |

| 6 | CVE-2026-21525 | Windows Remote Access Connection Manager Denial of Service Vulnerability | Tồn tại lỗ hổng do lỗi tham chiếu con trỏ null (null pointer dereference) trong Windows Remote Access Connection Manager cho phép kẻ tấn công không được xác thực có thể gây từ chối dịch vụ (DoS) trên hệ thống cục bộ | Moderate |

Khuyến nghị:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Sản phẩm | Mức độ cảnh báo |

| 1 | CVE-2026-21643 | SQLi in administrative interface | Tồn tại lỗ hổng do việc vô hiệu hóa không đúng cách các phần tử đặc biệt được sử dụng trong lỗ hổng SQL Command (SQL Injection) trên FortiClientEMS, cho phép kẻ tấn công không cần xác thực, thực thi mã tùy ý thông qua các yêu cầu HTTP được tạo cụ thể. | FortiClientEMS | Critical |

| 2 | CVE-2026-22153 | LDAP authentication bypass in Agentless VPN and FSSO | Tồn tại lỗ hổng Authentication Bypass trong Fortinet FortiOS cho phép kẻ tấn công chưa được xác thực bỏ qua xác thực LDAP của chính sách Agentless VPN hoặc FSSO khi máy chủ LDAP từ xa được cấu hình theo một cách cụ thể | FortiOS | High |

| 3 | CVE-2026-24512 | Ingress-nginx auth-method nginx configuration injection | Tồn tại lỗ hổng trong trường rules.http.paths.path của ingress-nginx cho phép kẻ tấn công lợi dụng tài nguyên Ingress để chèn (inject) cấu hình vào NGINX, dẫn đến khả năng thực thi mã tùy ý trong ngữ cảnh của ingress-nginx controller và tiết lộ các Secret mà controller có quyền truy cập. (Trong cấu hình mặc định, ingress-nginx controller có thể truy cập tất cả các Secret trên toàn bộ cluster). | Ingress-nginx | High |

| 4 | CVE-2026-0488 | Code Injection vulnerability in SAP CRM and SAP S/4HANA (Scripting Editor) | Tồn tại lỗ hổng trong lệnh gọi module chức năng chung trong SAP CRM và SAP S/4HANA (Scripting Editor) cho phép kẻ tấn công đã xác thực, thực thi các chức năng quan trọng trái phép, bao gồm khả năng thực thi câu lệnh SQL tùy ý, dẫn đến xâm phạm cơ sở dữ liệu trên hệ thống bị ảnh hưởng | SAP CRM & SAP S/4HANA (Scripting Editor) | Critical |

| 5 | CVE-2026-0509 | Missing Authorization check in SAP NetWeaver Application Server ABAP and ABAP Platform | Tồn tại lỗ hổng trên SAP NetWeaver Application Server ABAP và ABAP Platform cho phép người dùng đã được xác thực, có đặc quyền thấp thực hiện Remote Function Calls mà không cần ủy quyền S_RFC cần thiết trong một số trường hợp nhất định, tác động đến tính toàn vẹn và tính sẵn sàng của hệ thống bị ảnh hưởng. | SAP NetWeaver Application Server ABAP & ABAP Platform | Critical |

| 6 | CVE-2026-23687 | XML Signature Wrapping in SAP NetWeaver AS ABAP and ABAP Platform | Tồn tại lỗ hổng trên SAP NetWeaver Application Server ABAP và ABAP Platform cho phép kẻ tấn công được xác thực với các đặc quyền thông thường có thể thu được một thông điệp đã được ký hợp lệ và gửi các tài liệu XML đã ký nhưng bị sửa đổi tới bên xác minh, dẫn đến việc chấp nhận thông tin định danh đã bị giả mạo, truy cập trái phép vào dữ liệu nhạy cảm của người dùng. | SAP NetWeaver Application Server ABAP & ABAP Platform | High |

| 7 | CVE-2025-40553 & CVE-2025-40551 | SolarWinds Web Help Desk Deserialization of Untrusted Data Remote Code Execution Vulnerability | Tồn tại lỗ hổng do việc tuần tự hóa dữ liệu không dáng tin cậy trên SolarWinds Web Help Desk, dẫn đến kẻ tấn công từ xa không cần xác thực có thể thực thi mã tùy ý trên hệ thống bị ảnh hưởng | SolarWinds Web Help Desk | Critical |

| 8 | CVE-2025-40554 & CVE-2025-40552 | SolarWinds Web Help Desk Authentication Bypass Vulnerability | Tồn tại lỗ hổng bỏ qua xác thực trên SolarWinds Web Help Desk, cho phép kẻ tấn công có thể thực hiện các hành vi cụ thể trên Web Help Desk | SolarWinds Web Help Desk | Critical |

| 9 | CVE-2025-40536 | SolarWinds Web Help Desk Security Control Bypass Vulnerability | Tồn tại lỗ hổng kiểm soát bảo mật trên SolarWinds Web Help Desk, cho phép kẻ tấn công không được xác thực có thể truy cập vào một số chức năng bị hạn chế nhất định. | SolarWinds Web Help Desk | High |

| 10 | CVE-2025-40537 | SolarWinds Web Help Desk Hardcoded Credentials Vulnerability | Tồn tại lỗ hổng bỏ qua xác thực trên SolarWinds Web Help Desk, khi thông tin xác thực được mã hóa cứng, trong một số trường hợp nhất định có thể cho phép truy cập vào các chức năng quản trị | SolarWinds Web Help Desk | High |

Khuyến nghị:

Danh sách các IoC liên quan đến các mã độc/ chiến dịch tấn công mới xuất hiện trong tháng 02/2026.

Indicators of Compromise

File Indicators:

| Filename | MD5 hash |

| libngs.dll | F518D8E5FE70D9090F6280C68A95998F |

| loader.dat | 1A61564841BBBB8E7774CBBEB3C68D5D |

| main.dat | AEB25C9A286EE4C25CA55B72A42EFA2C |

| time.dat | 6B7300A8B3F4AAC40EEECFD7BC47EE7C |

| ServiceMgrS.dll | 7AA53BA3E3F8B0453FFCFBA06347AB34 |

| FileMgrS.dll | A1CD59F769E9E5F6A040429847CA6EAE |

| RemoteShellS.dll | 1BC5329969E6BF8EF2E9E49AAB003F0B |

| Variant A | 1A5A9C013CE1B65ABC75D809A25D36A7 |

| Variant B | E1B7EF0F3AC0A0A64F86E220F362B149 |

| Variant C | DA6F89F15094FD3F74BA186954BE6B05 |

| 1.bat | C19BD9E6F649DF1DF385DEEF94E0E8C4 |

| Ttraazcs32.ps1 | 838B591722512368F81298C313E37412 |

| t.ps1 | A4D7147F0B1CA737BFC133349841AABA |

Network Indicators

account.hamsterxnxx[.]com

popnike-share[.]com

japan.Lenovoappstore[.]com

113.23.212[.]15

Indicators of Compromise

SHA-256

06ad3e407d5370648350e64e11278fc974197ae26fa02457c5dea645d3936bc1

0a683540902704d640041438fd585bf4e0636d37c1711c1893bb09c10e854928

10debd8d5819879435d349855e7792b57b94334251357b3580dd4dd3311246c3

1280cba4e109220ce4b17e722a55f31977112df3fa170b417f67227483677cc5

12a7f1aec5303e3e2eee59d9616b7e440f9c877d0db76620e8768c85433f3762

21779c1ca04a01a58b31d6a2dabaaee4a83d839922535d6520e629699adaf6be

21aba2329d9a6f68fdc358c487a54523beb8ee7751ec69779f53df09b14f5e10

2caaf6ec466cd38dccd20a5555633e20d11ee3b345e0b93e12daabdffa676228

2d0da28f388a9870184d0ac3905cd61947cf18830245f204033200a27c2dc3c0

2e92c68a1d4447275e4f35e9726779c72388a6f74ddfad9b73f0c02aa5b480c4

31dbfc89186553536f88cde60228024edbcb7fb042da6be05d75653a87999cc0

397eed8ff076484896dd40fefa697f714d1f2a06e1dfacf90e821283f10b41e6

3e927da764492a8122c822ab566956a65f255bd6da9f312e8e72f4d9856b8225

415a2eded0537280c574ff8927c6ffafb7685487ce01fdee9185425ff09770ac

46dc25ffcae19255b07489403f4c1050bf7a71e5e678ffdf9b41d19b9e0467b4

4728b3b51c10ec8d03d4fa82172df4ea96c0c19249c230aa7e4202434c46ba19

49d3fe3a00d8d3e247a3462e334ecd204dc9378c48ba55f19fc2a6c07ca7fd6b

4f52905aef07da42553fb843022efcfa985ad7ee7fd8a0cc58cddcd65290ccf9

5044d19ed26c72423e1039cc8c02631639a21287d1f885500bc089c6375fa719

5524b58ed2ee28c592d08a884711cb503355491dc6b474ed95a842944e7ced3b

58f029907441888fcb38bc7ef3cb854f79f47a78ef8363b8420c7c95a60c63a7

5b5d67a4fb1ff53f39988d34ea2adf62f09d6aac685c2d17f6336202eff217ee

66fbf7bf5040308f4a194a6259d6490958d03ae3105964d53fd35e42a9a40197

6fe62e780bacbdf22c7cf522dc84d9a9757cf80980e43b5a3a6d4a98a1f4b61a

70defb76cc82faf19e7183aa8f92ccaf3942b39524ee80610a77aa02a690b762

7ee96809a375c35dc03abd02cd0acdd4849af5785f7c37679d4eabb739b455c0

834653eff148cb83dbfdb20ec6f769d2e454fdac4fe40bbd47bf4663f796dfec

8387e6fe5adcb90a42abdf9ed6cdfdbea66bb431f6aa7fc32d5f7137fc140090

8389c6564abc4a7556abdc72f399fb3339db9492628d25eda1a3cec954c0c68d

8a15a4a4d5158b8826b478a33e407bd1ffb39e010e0986a5547f114ffe6e9167

8c210acf7e491abdd73960cc6d2f3ead7872d7221af9e151cae650d6634b899c

98fef41aa11235e714b458259bba9720c2de0e88b7a190167bd0077ee1e038f4

9b94a6d16e357bf57e84db3a749f40231841f2a34cec414256d5c8f63facf84c

9fdc1691e1c96acff6cb18a26f135fabaec5ceed394b28dabac068a991c4f0e7

a0c26e5fd249e284b403a74250cd1f5d34c6b90369b082c8050267f7efc6d15d

a1f3c59c59eabfd89a6be69bea4d10e4a490ac6e9c931e8fa4c4b2c8e7580389

a6cc3ee93342adc4ac9a0e9600504199688b20fea4e9e5a06d3b3a2b6fbfc075

aec135d23f695c9338e1333a8c975544053e8c2615f842b73b085bc96906696d

b04b506eb06303d00b3f02d0dbcd20d3bfe93e4030c6db1655136198ea40e9c3

b398e081284b09c8c049e319e87d74bf4df4f0423efbab9202fdc64ed7ca9fd9

ba2f77577811cbf5c1ba579e730e283a076157612a73137213296a3851d901ea

bce2cd273f4610387c32bfb80ecd0402c70d97f89c57611e7f79344033da3e55

c09bec5f1a9e222de8cf968ffa63492542f7c5860079105895e8908d366460f6

c1c509f40ede7d4a33a092114bbab1e6b4d29fbf21f6ce5f2356902506b6c8f3

c5ad8eaae4d107523300d4e6681a15a94848adb8f13516e0d00575fc32957997

c5b1990c35e5f801878b8347b548356243dfb8396e22870f2db7c0d9ad9374ab

d06ec13250708cab022d76b78adf8bbe3b4cf1d7f6e483f2624c18d232e3f896

d293aa394efe4112ed95951aafc43e04975d8c9d715dcb170b4d3ae0cec8af5b

d3fb96a634269b8fb1cc1edaa2c4fdcff60aab887da7de4dc9f7c968c9bb49b1

d45eb4b8130132055b44ffe4462888d5bb90f11ac0c07312d09b8b8abc0b23ce

da37825fb5428c6788db3296b0bfaaa8197704699bcdb240d8b032350faa59ae

dc0a8a417b64193d507839c57c3718d5ccfcade6cb917ae6c729be166edc5b9b

dcefa82d7ac6887a253effb54d611e8df15177a993c7d53e453e5ea92f404983

de1ed295857e5551dd7ff1ff34f92d670ef237acf3c4326ddd94bf0956b6a807

de2f6a3056f74e104e0e9134c2652662a8fc0e9ccf519e83c033b6df0a98ae05

df38de5eb1f5d534e1a836fbf34552bc80d722bb5301976707ee2dd78997bfc5

e59655948efb89b4d905dd4bbbac28c7a06e4a03ec5bc93b9ea1c0a43f91bfcf

e62e0851ddf145c3c2c1fb1fbccb7252dce0edd427c8ba74d9b6ff813c36c728

e927e64c4d88c19d708dca504bcf220fd25cbc6fa91e573eba97e52d745288fc

ea0630d4582cbf033fa75d4ce1f1e8371181ed58d7961f0c98b66f458ca46c45

ecb67b475457fdd3bfbb7a0911b657a1eb8343ca982e5037b062914d991e772e

efe49c9134756beba5b475b5e396fdf72a917bb007310bb69d4299c10259ee42

effba77be35fb75299883957d3acf9560970a054bc85d20457552e3511293cd0

f2d07dd0dda0c0fd94427fa03b5fd83a73933904678b35afd8723130d65196e0

f35958930f3f4e8a13f09c2c3eba4771652b6a03338913ddeb6b0278c306bec6

f3c54064ae75e0f7aaec74acf749716d15f8f1856f002f5ccb3bcb9daf140171

F83cf38fd1315530c6d325eb5082c1fe38e0037fdd28dec5e7e2bdd6cd75e3ed

fae70495819c22d4563d2ece75b4dce210635ebc3136b69365b40564f26b7efa

fcd644e03e1958122feb1b7163df49927bb4e4d09c51948b5950e5d809ecf955

Network Indicators

http://116.202.214[.]234/huna

http://139.99.17[.]175/test_exe/AdobeReader.exe

http://139.99.17[.]175/test_exe/msimg32.dll

http://139.99.17[.]175/test_exe/oledlg.dll

http://139.99.17[.]175/test_exe/sv_chost.exe

http://139.99.17[.]175/test_exe/version.dll

http://139.99.17[.]184/doraemon

http://139.99.17[.]184/huna

http://144.172.116[.]103/huna

http://196.251.86[.]145/huna

http://196.251.86[.]145/huna2

http://217.217.253[.]186/huna10

http://217.217.253[.]186/huna9

http://51.79.214[.]125/huna

http://51.79.214[.]125/huna2

http://51.79.214[.]125/huna3

https://dl.dropboxusercontent[.]com/scl/fi/59d5r1yxdchrqvhfiyaq0/Executing_operations_to_the_highest_standard.zip?rlkey=ynlo8uc56506b9fa5sdomazhx&st=euu2j0jj&dl=0

https://dl.dropboxusercontent[.]com/scl/fi/b268eenis4r9i8r3aaj1t/OPPO_FindX9_Candidate_Guide.rar?rlkey=241h69yf5n14lm5njd05kva5l&st=0vzw0az8&dl=0

https://dl.dropboxusercontent[.]com/scl/fi/bn95kutel2n8gcqzm29pd/New_Remote_Marketing_Opportunity_OPPO_Find_X9_Series.zip?rlkey=4udwkctm0kffvl5o46ovmcub7&st=ipgw7lgs&dl=0

https://dl.dropboxusercontent[.]com/scl/fi/co3uwts5yjwpkv81ah9d5/Global_Ads_Strategy_Role_Summary.zip?rlkey=x6rnh8dg6nykwhzsfg6e9z47u&st=aps5we2c&dl=0 https://dl.dropboxusercontent[.]com/scl/fi/uefer36kfpiocoblp7g9n/HNR_Project_Progress_And_Development.zip?rlkey=izjft9z5gj6wruqla5zmg93up&st=78pi42mn&dl=0

https://dmca-wipo[.]com/nauh

https://ginten555333[.]com/Libraries/PythonCode

https://ginten555333[.]com/Libraries/UnZipV2

https://ginten555333[.]com/Libraries/VahGG.html

https://ginten555333[.]com/LibraryInstalling/PyCharm

https://gitlab[.]com/children157/mr-wolf/-/raw/main/mrwolf?inline=false

https://gitlab[.]com/hwan5471422/hwan/-/raw/main/Final_Doraemon?inline=false

https://gitlab[.]com/kimxhwan/kimxhwan/-/raw/main/kimxhwan?inline=false

https://release-assets.githubusercontent[.]com/github-production-release-asset/135854144/9453630a-3a22-4a1f-b56a-87d594ec2bfe?sp=r&sv=2018-11-09&sr=b&spr=https&se=2025-10-20T06%3A18%3A28Z&rscd=attachment%3B+filename%3Drpcs3-v0.0.38-18249-0c4e7fc1_win64_msvc.7z&rsct=application%2Foctet-stream&skoid=96c2d410-5711-43a1-aedd-ab1947aa7ab0&sktid=398a6654-997b-47e9-b12b-9515b896b4de&skt=2025-10-20T05%3A17%3A50Z&ske=2025-10-20T06%3A18%3A28Z&sks=b&skv=2018-11-09&sig=J3%2BE%2BPBLC7cfn1Fvq0WjUkQOti4QSmFhK%2FBRwwgjtmA%3D&jwt=eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJnaXRodWIuY29tIiwiYXVkIjoicmVsZWFzZS1hc3NldHMuZ2l0aHVidXNlcmNvbnRlbnQuY29tIiwia2V5Ijoia2V5MSIsImV4cCI6MTc2MDkzOTI3NSwibmJmIjoxNzYwOTM3NDc1LCJwYXRoIjoicmVsZWFzZWFzc2V0cHJvZHVjdGlvbi5ibG9iLmNvcmUud2luZG93cy5uZXQifQ.Z1uQODdqrQTTXjrL_VMOha20XGXa9bNQBZfIiqB77Uo&response-content-disposition=attachment%3B%20filename%3Drpcs3-v0.0.38-18249-0c4e7fc1_win64_msvc.7z&response-content-type=application%2Foctet-stream https://uc052f7e086998a45432c8803ea1.dl.dropboxusercontent[.]com/cd/0/get/Cys-s2WZ0h5J8HdXmXhBONXB2CPYeannKu6zO764wruev4rRR2gH_4QFWwEgT_g-GYxRNGpHxuTs9BeB_2j4EqK0QAIzyf45dq3Mj9k38KBT_shW5ImD7FJW3dEQ1wfbCdduMKiJTc6T3b9jaCRBvPvZ/file?dl=1#

139.99.17[.]175

144.172.116[.]103

139.99.17[.]184

217.217.253[.]186

116.202.214[.]234

103.166.185[.]228

15.235.172[.]166

192.30.139[.]187

dmca-wipo[.]com

ginten555333[.]com

Indicators of Compromise

SHA-256

1ab98783a02ad9f127e776c435ef4e24a18ab93c4b4ee5ede722817d4b20771a

1ece4d8603f5e28a7b0f6a8c83963a57cf23e5d2fadfc138419c3a051a75c93a

2cc87bd2ae25a5119cb950618850eddeb578954fa780b125c1f51d234fb405e3

4bc189af91779582a1d29cfe187aa233e7ba50d223261fb9fbe31df5b06dff96

6be5c8882bc02cf4e86d2ab9d20aa3446b71dd12c73f9c6bf0faf9412d7d23ba

9a2fd34e22c5f3d3d5fb96e3cd514dad7b03ed7bf53a87e7d8d9b73987d02ece

11ea6aa2b31677f8a36627d4af709e70cff4a033b0975f63c19b28945e6226b7

29ffb1d28f98582e81e78e6b2d5502da50c8ebdee0d40005a86b0dadece2923b

56be91643dd8b86f347cc8d743c568f2d0169781ba999a2f708e503b59ecff76

70d6bc89451e36889c045f30de22bc02e032788c8938baa0d5802e8f747c3e79

91e1f4fc92f104ec8b29bb56df87f8e7d8b518c63997e2ea162d3f1cac3fcac1

416ef6da8a27a99cbce6517d31857c8b8b55f02e9c8118510dc33814fb6f57be

660ccb6dcfad97bfaddc667c61b1904e99a06eab981d44119092624d42912d68

9458a75c1e24add9a48e0425e514a5f0cb46a826bff30ea7ea34e69099345f29

265336511db98a4c40476455e2ae93aaf926abecd8f9b9d741f8d253abb80357

a781581baf6e1e335f22c9ffbb2656a2d9c8e51f463e3a48068210425df1c205

ab03a7caed279fc6411ec19386faff3b65be34c91c3f0550eaef84a663720d0d

bcc393c1686a0f5d493041e98dcafe0098d952d5e93eb4d2ebdb63c0efd2de33

c7a22f5c55ac1373a5964a6598da2a9afd8a61b9d729b9bf52a93c967a7f0eda

cdf454173bac13266e0f7db5de386439f197e2c480e1cc303dd7e806484645da

e84a16c8e25a4e40926cbb4cc210a09830298b6f99d532035f5136d05ffc008c

e448557d26cf2917efded8e30c67db8094ce1f6db78801742988ea21f3429d7c

5d320b60d2f40c200e81eaeb67a86a04782bff84582c73e726255dba2dcb821e

99f2c4773560eb515cfcb0ad45cf8e47c46580ab19494463160f885e048ce830

565502d2454e4b65d3bd810fccf4b429264562fefa5cfff24c905b76b3b860a6

a34ea8fb565ac6f57eefc987c61159c1e6f1af6a8717ffb42f4b745db3bf9e31

187e1417fd9d4f4a44e4f7b7172aef056e9d0ab5d7a7addf61c2cfa893f74fd1

6b60b6df8a1a95f51ffe57255c05d26eb9e113857efac3b29d6ef080b8d414f3

672ffdf1e9d4848015d29a68111266ef55fc6702dfe7b2053ce677882648dd5d

ebeef831c52b7e930a6456caedf7849814b8d4def2bc0e70a0e7a357621ef6bc

230b84398e873938bbcc7e4a1a358bde4345385d58eb45c1726cee22028026e9

48ec6530470b295db455bf2c72dc4fbd18672725f45821304f966d436b428865

33d3ccf82279d94a8e8e772a0c4963d65a1f3576dbd6ed7b4ab8a0ee4869f97f

d8c0ef6dbf7d4572f92d3a492f32061ab8f3dd46beb9ff5a0bf9bf550935458c

Network indicators

https://7070-ppxcx-a1-3gg5ufwp666ee644-1300076834[.]tcb[.]qcloud[.]la/test/zcgo/go[.]exe

https://7070-ppxcx-a1-3gg5ufwp666ee644-1300076834[.]tcb[.]qcloud[.]la/test/zcgo/zcgo1[.]vbs

http://go1[.]kmm5tn[.]ceye[.]io

http://404[.]imxzq[.]com/tdks[.]php?domain=%s&path=%s

http://tdk[.]hunanduodao[.]com/tdk[.]php?domain=%s&path=%s

https://404[.]imxzq[.]com/tdks[.]php?domain=%s&path=%s

https://404[.]jmfwy[.]com/tdks[.]php?domain=%s&path=%s

https://799[.]cors5[.]vip/1018[.]php?domain=%s&path=%s

https://fql[.]jmfwy[.]com/tdks[.]php?domain=%s&path=%s

https://tdk[.]jmfwy[.]com/tdk[.]php?domain=%s&path=%s

https://th[.]gtwql[.]com/1018[.]php?domain=%s&path=%s

https://thov[.]hunanduodao[.]com/tdks[.]php?domain=%s&path=%s

https://bxphp[.]westooo[.]com/?xhost=%s&url=%s&ua=Googlespider&f=bd

https://bxphp[.]westooo[.]com/58z[.]js

https://bxphp[.]westooo[.]com/u[.]php

tdk[.]hunanduodao[.]com/jump/fql[.]js

tdk[.]hunanduodao[.]com/jump/ov[.]js

tdkfsdfa[.]cnmseo[.]com/jump/fql[.]js

tdkfsdfa[.]cnmseo[.]com/jump/ll[.]js

tz[.]jmfwy[.]com/jump/json[.]js

tz[.]jmfwy[.]com/jump/mage[.]js

tz[.]jmfwy[.]com/jump/tiger[.]js

tz[.]ohtcm[.]com/jump/fql[.]js

tz[.]ohtcm[.]com/jump/json[.]js

tz[.]ohtcm[.]com/jump/ll[.]js

tz[.]ohtcm[.]com/jump/ov[.]js

tz[.]suucx[.]com/jump/ov[.]js

google[.]sneaws[.]com

w3c[.]sneaws[.]com

Indicators of Compromise

File indicators

| Filename | SHA-256 |

| update.exe | a511be5164dc1122fb5a7daa3eef9467e43d8458425b15a640235796006590c9 |

| [NSIS.nsi] | 8ea8b83645fba6e23d48075a0d3fc73ad2ba515b4536710cda4f1f232718f53e |

| BluetoothService.exe | 2da00de67720f5f13b17e9d985fe70f10f153da60c9ab1086fe58f069a156924 |

| BluetoothService | 77bfea78def679aa1117f569a35e8fd1542df21f7e00e27f192c907e61d63a2e |

| log.dll | 3bdc4c0637591533f1d4198a72a33426c01f69bd2e15ceee547866f65e26b7ad |

| u.bat | 9276594e73cda1c69b7d265b3f08dc8fa84bf2d6599086b9acc0bb3745146600 |

| conf.c | f4d829739f2d6ba7e3ede83dad428a0ced1a703ec582fc73a4eee3df3704629a |

| libtcc.dll | 4a52570eeaf9d27722377865df312e295a7a23c3b6eb991944c2ecd707cc9906 |

| admin | 831e1ea13a1bd405f5bda2b9d8f2265f7b1db6c668dd2165ccc8a9c4c15ea7dd |

| loader1 | 0a9b8df968df41920b6ff07785cbfebe8bda29e6b512c94a3b2a83d10014d2fd |

| uffhxpSy | 4c2ea8193f4a5db63b897a2d3ce127cc5d89687f380b97a1d91e0c8db542e4f8 |

| loader2 | e7cd605568c38bd6e0aba31045e1633205d0598c607a855e2e1bca4cca1c6eda |

| 3yzr31vk | 078a9e5c6c787e5532a7e728720cbafee9021bfec4a30e3c2be110748d7c43c5 |

| ConsoleApplication2.exe | b4169a831292e245ebdffedd5820584d73b129411546e7d3eccf4663d5fc5be3 |

| system | 7add554a98d3a99b319f2127688356c1283ed073a084805f14e33b4f6a6126fd |

| s047t5g.exe | fcc2765305bcd213b7558025b2039df2265c3e0b6401e4833123c461df2de51a |

Network indicators

95.179.213[.]0

api[.]skycloudcenter[.]com

api[.]wiresguard[.]com

61.4.102[.]97

59.110.7[.]32

124.222.137[.]114

Indicators of compromise

Network indicators

44[.]251[.]121[.]190

13[.]57[.]253[.]3

50[.]18[.]232[.]85

52[.]36[.]139[.]223

54[.]201[.]20[.]56

54[.]153[.]0[.]164

54[.]176[.]178[.]13

18[.]237[.]26[.]188

54[.]219[.]42[.]163

18[.]246[.]164[.]162

52[.]139[.]3[.]76

Indicators of Compromise

File indicators

| Name | Hash (SHA-256) |

| AdobePlugins.exe | 65c42a7ea18162a92ee982eded91653a5358a7129c7672715ce8ddb6027ec124 |

| 20250509.bmp (MSI) | 3299866538aff40ca85276f87dd0cefe4eafe167bd64732d67b06af4f3349916 |

| cnmpaui.dll | e787f64af048b9cb8a153a0759555785c8fd3ee1e8efbca312a29f2acb1e4011 |

| cnmplog.dat | cc4db3d8049043fa62326d0b3341960f9a0cf9b54c2fbbdffdbd8761d99add79 |

| SOGU.SEC (memory only) | d1626c35ff69e7e5bde5eea9f9a242713421e59197f4b6d77b914ed46976b933 |

Certificate Fingerprints / Thumbprints

| Name | Hash (SHA-1) |

| mediareleaseupdates[.]com | c8744b10180ed59bf96cf79d7559249e9dcf0f90 |

| AdobePlugins.exe | eca96bd74fb6b22848751e254b6dc9b8e2721f96 |

Network Indicators

| Name | IOC |

| Landing Page | https[:]//mediareleaseupdates[.]com/AdobePlugins[.]html |

| Javascript | https[:]//mediareleaseupdates[.]com/style3[.]js |

| STATICPLUGIN | https[:]//mediareleaseupdates[.]com/AdobePlugins[.]exe |

| MSI Package | https[:]//mediareleaseupdates[.]com/20250509[.]bmp |

| Hosting IP | 103.79.120[.]72 |

| C2 IP | 166.88.2[.]90 |

| SOGU.SEC User Agent | Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 10.0; .NET4.0C; .NET4.0E; .NET CLR 2.0.50727; .NET CLR 3.0.30729; .NET CLR 3.5.30729) |